Etiket: Teknikleri

Yığın istismarı alanı, karmaşıklığı ve yüksek etkili güvenlik açıkları potansiyeli nedeniyle her zaman güvenlik araştırmacılarının ilgisini çekmiştir. HitconCTF Elemeleri 2024,…

BASTA fidye yazılımını dağıtmasıyla bilinen tehdit aktörü grubu UNC4393, 2022 ortasından bu yana taktiklerinde sürekli değişikliklere uğradı. Araştırmacılar, grubun operasyonlarını…

Yakın zamanda yeni bir bankacı olan SoumniBot belirlendi. Koreli kullanıcıları hedef alıyor ve araştırma ve tespitten kaçınmak için olağandışı bir…

Varonis Threat Labs araştırmacıları, saldırganların şirketlerin SharePoint sunucusundan gizli veri ve dosya sızdırma amacıyla kullanabileceği iki tekniği ortaya çıkardı. “Bu…

Belgelenen yüzlerce MITRE ATT&CK tekniğinden ikisi alana hakimdir: komut ve komut dosyası yorumlayıcıları (T1059) ve kimlik avı (T1566). İçinde 10…

100.000'den fazla Windows kötü amaçlı yazılım örneğinin analizi, kötü amaçlı yazılım geliştiricileri tarafından savunmalardan başarılı bir şekilde kaçınmak, ayrıcalıkları artırmak,…

Red Canary raporuna göre tehdit ortamı değişmeye ve gelişmeye devam ederken, saldırganların motivasyonları değişmiyor. Rakiplerin kullandığı klasik araçlar ve teknikler,…

Scattered Spider, Mayıs 2022’den bu yana sosyal mühendislik, fidye yazılımı, gasp, SIM Değiştirme ve diğer birçok taktik gibi teknikleri kullanarak…

Siber Güvenlik ve Altyapı Güvenlik Ajansı (CISA), Ulusal Güvenlik Ajansı (NSA), Federal Soruşturma Bürosu (FBI) ve diğer yazar kurumlar, karada…

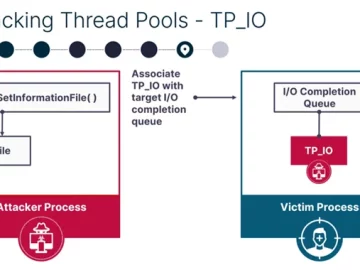

SafeBreach araştırmacıları, Windows sistemlerinde kötü amaçlı kodları gizlice yürütmek için kullanılabilecek sekiz yeni süreç ekleme tekniği keşfetti. Windows iş parçacığı…

11 Aralık 2023Haber odasıUç Nokta Güvenliği / Kötü Amaçlı Yazılım Toplu olarak adlandırılan sekiz proses enjeksiyon tekniğinden oluşan yeni bir…

Bilgisayar korsanları, değerli kişisel ve finansal bilgiler içerdikleri için e-posta hesaplarını hedef alır. Başarılı e-posta ihlalleri, tehdit aktörlerinin şunları yapmasını…