Etiket: Tehditleri

Doxing’ten kimlik bilgisi sızıntılarına kadar, siber suçlular daha önce hiç olmadığı gibi yönetici verilerini kullanıyor. UnitedHealthcare CEO’su Brian Thompson’a karşı…

Doxing’ten kimlik bilgisi sızıntılarına kadar, siber suçlular daha önce hiç olmadığı gibi yönetici verilerini kullanıyor. UnitedHealthcare CEO’su Brian Thompson’a karşı…

En yüksek risk seviyesinde 48 dahil olmak üzere, toplam 955 saatlik büyük ve kritik aksamalar da dahil olmak üzere 502…

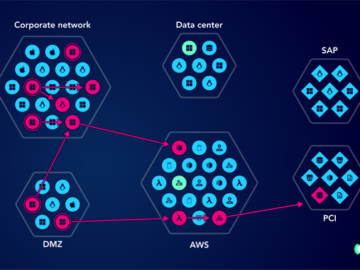

Kubernetes ve Amazon Eks’e Giriş Konteyner düzenleme için temel bir teknoloji olarak, Kubernetes uygulamaları etkili bir şekilde yönetmek ve dağıtmak…

11 Mart 2025Hacker Haberleriİhlal Simülasyonu / Penetrasyon Testi Siber güvenlikte, güven çift ucu keskin bir kılıçtır. Kuruluşlar genellikle bir Yanlış…

Alloy, finansal kurumlar (FIS) ve fintech’lere yeni hesap oluşturmayı hedefleyen sahtekarlık tehditleri için eyleme geçirilebilir zeka sağlayan bir makine öğrenimi…

Kasım 2024’te ABD yetkilileri, telekom ve finans firmalarına siber saldırılar yapmak için birden fazla kişiden talep ettiler. İddiaya göre kimlik…

Bu yardımda net güvenlik videosunda, Fortra’nın baş strateji sorumlusu John Grancarich, 2025 Fortra Siber Güvenlik Devleti Araştırması’nı tartışıyor ve güvenlik…

Siber tehditler daha sofistike büyüyor ve geleneksel güvenlik yaklaşımları devam etmek için mücadele ediyor. Kuruluşlar artık güvenli kalmak için periyodik…

Endüstriyel kuruluşlara yönelik fidye yazılımı saldırıları, geçtiğimiz yıl% 87 artarken, yeni kötü amaçlı yazılım aileleri OT ortamları için özel olarak…

Pentera, Pentera platformunu Pentera araştırma ekibinin en son güvenlik açıkları ve saldırı teknikleriyle güncellemek için yeni bir mekanizma olan Cyber…

Günümüzün dijital manzarasında, siber güvenlik hem kuruluşlar hem de bireyler için devam eden bir endişe haline gelmiştir. Siber saldırılar sofistike…