Etiket: taktik

21 Ağu 2025Ravie LakshmananKötü amaçlı yazılım / kripto para birimi Tehdit aktörleri, Cornhe adlı çok yönlü bir arka kapı kodunu…

Proofpoint’e göre, siber suçlular, kötü amaçlı URL’leri kullanıcıların tanımlamasını zorlaştırmak için gelişmiş sosyal mühendislik ve AI tarafından oluşturulan içerik kullanıyor….

Zoom ve Microsoft Teams gibi uygulamaları güvenilir altyapı yoluyla trafiği tünellemek için konferanslar tarafından kullanılan ‘Hayalet Çağrılar’ denilen yeni bir…

Çarşamba günü Microsoft, siber suç grubunun Nisan ayından bu yana havayolu, sigorta ve perakende endüstrilerine yapılan saldırılarda yeni teknikler kullanarak…

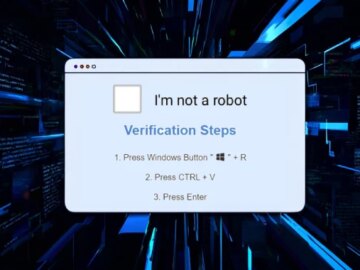

Mikro araştırmacılar, kötü amaçlı yazılım satıcıları, kullanıcıları bilgisayarlarına Infostealer kötü amaçlı yazılım yüklemeleri için kandırmak için tiktok videoları ve ClickFix…

Analist Gartner, SAP’nin BT’yi atlatma ve Kurumsal Kaynak Planlaması (ERP) ekiplerinin Rise Cloud ERP ürününü satarken doğrudan iş başkanlarına gitmeleri…

01 Ocak 2025Ravie LakshmananÜretken Yapay Zeka / Seçim Müdahalesi ABD Hazine Bakanlığı Dış Varlıklar Kontrol Ofisi (OFAC), Salı günü, Kasım…

Son aylarda, ABD’deki kritik altyapıyı hedef alan ve genellikle Çin gibi düşman ülkelerden gelen devlet destekli aktörlere atfedilen devam eden…

Bulaşıcı Röportaj ve WageMole kampanyalarının arkasındaki Kuzey Koreli tehdit aktörleri, tespit edilmekten kaçınmak için senaryolarının karartılmasını geliştirerek taktiklerini geliştirdi. InvisibleFerret…

Bilgisayar korsanları, uzaktan çalışmaya geçişten kaynaklanan güvenlik açıklarından yararlanarak uzaktaki çalışanları giderek daha fazla hedef alıyor. Kurumsal ağlara erişim sağlamak…

Ivanti, siber tehditlerin büyüklük ve karmaşıklık bakımından hızla ilerlediğini, bunun büyük ölçüde teknolojinin hızla gelişmesi, siber saldırganların giderek daha karmaşık…

Octo Tempest, bir ortama ilk erişim sağlamak için sosyal mühendislik ve kimlik uzlaşmasından yararlanan, finansal motivasyona sahip bir siber suç…