Etiket: Tabanlı

IBM, youssifs7 tarafından gönderilen bir hatayı açıkladı: https://hackerone.com/reports/2899380 Source link

Gelişmiş teknolojilere ve çalışan eğitim programlarına yapılan önemli yatırımlara rağmen, kimlik bilgisi ve kullanıcı tabanlı saldırılar endişe verici derecede yaygın…

Dalış Özeti: Google Cloud Çarşamba günü yaptığı açıklamada, zayıf veya mevcut olmayan kimlik bilgilerine sahip bulut hizmetleri hesaplarının, 2024’ün ikinci…

DataDome, dağıtılmış hizmet reddi (DDoS) saldırı trafiğini, bir kuruluşun altyapısını zorlamadan önce uçta engellemek için tasarlanmış bulut tabanlı bir hizmet…

Sinsi 2FA: Yeni Hizmet Olarak Kimlik Avı, kimlik bilgilerini çalmak için karmaşık kaçırma tekniklerinden ve Telegram tabanlı bir platformdan yararlanarak…

17 Ocak 2025Ravie LakshmananWeb Güvenliği / Botnet Siber güvenlik araştırmacıları, Endonezya’daki kumar platformlarını tanıtmak için PHP tabanlı uygulamalar çalıştıran web…

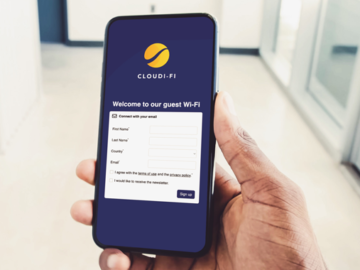

Son zamanlardaki veri ihlalleri, modern iş ortamlarında misafir Wi-Fi altyapısı güvenliğinin iyileştirilmesine yönelik kritik ihtiyacın altını çizdi. Kuruluşlar, BYOD ile…

Siber güvenlik tehditleri daha karmaşık hale geliyor ve her büyüklükteki kuruluş için önemli riskler oluşturuyor. Hassas veriler ve kritik sistemler…

Bu Help Net Security röportajında Push Security CEO’su Adam Bateman, kimliğe dayalı saldırılardaki artıştan, bunların her yıl nasıl daha karmaşık…

Bilgisayar korsanlarının küresel ölçekte kötü amaçlı yazılım dağıtmak için PHP tabanlı web uygulamalarındaki güvenlik açıklarından yararlanmasıyla büyük bir siber güvenlik…

Binlerce PHP tabanlı web uygulamasının bütünlüğünü tehdit eden önemli bir siber güvenlik tehdidi ortaya çıktı. Imperva Tehdit Araştırması’nın bir raporu,…

16 Ocak 2025Ravie LakshmananUç Nokta Güvenliği / Fidye Yazılımı Siber güvenlik araştırmacıları, tehlikeye atılmış uç noktalara kalıcı erişimi sürdürmek için…