Etiket: Stratejileriyle

Bu Help Net Security röportajında Endor Labs’ın CISO’su Karl Mattson, güvenli yazılım geliştirmeyi geliştirmeye yönelik stratejileri tartışıyor. Mattson, geliştiricilerin karmaşık…

Share: Share this on X : Daha akıllı geliştirici stratejileriyle yazılımdaki güvenlik açıklarıyla mücadele etme Share this on Facebook : Daha akıllı geliştirici stratejileriyle yazılımdaki güvenlik açıklarıyla mücadele etme Share this on Pinterest : Daha akıllı geliştirici stratejileriyle yazılımdaki güvenlik açıklarıyla mücadele etme Share this on Linkedin : Daha akıllı geliştirici stratejileriyle yazılımdaki güvenlik açıklarıyla mücadele etme

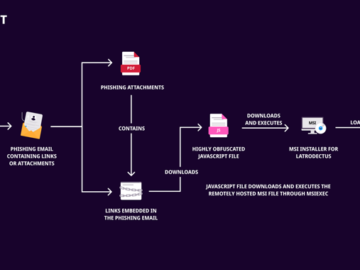

22 Ekim 2024Ravie LakshmananKötü Amaçlı Yazılım / Tehdit İstihbaratı Endgame adlı koordineli bir kolluk kuvvetleri operasyonu sonrasında aksaklıklar yaşayan iki…

Share: Share this on X : Bumblebee ve Latrodectus Kötü Amaçlı Yazılımları Gelişmiş Kimlik Avı Stratejileriyle Geri Dönüyor Share this on Facebook : Bumblebee ve Latrodectus Kötü Amaçlı Yazılımları Gelişmiş Kimlik Avı Stratejileriyle Geri Dönüyor Share this on Pinterest : Bumblebee ve Latrodectus Kötü Amaçlı Yazılımları Gelişmiş Kimlik Avı Stratejileriyle Geri Dönüyor Share this on Linkedin : Bumblebee ve Latrodectus Kötü Amaçlı Yazılımları Gelişmiş Kimlik Avı Stratejileriyle Geri Dönüyor

Dünya çapında kritik altyapıları felç eden CrowdStrike ve Microsoft kesintisinin ardından (havaalanları, hastaneler, okullar ve kamu binaları etkilendi), güvenlik uzmanlarının…

Share: Share this on X : Karanlık Web Tehditlerine Karşı CTO Stratejileriyle Telekom’u Koruma Share this on Facebook : Karanlık Web Tehditlerine Karşı CTO Stratejileriyle Telekom’u Koruma Share this on Pinterest : Karanlık Web Tehditlerine Karşı CTO Stratejileriyle Telekom’u Koruma Share this on Linkedin : Karanlık Web Tehditlerine Karşı CTO Stratejileriyle Telekom’u Koruma

Yazan: Reuben Koh, Direktör, Güvenlik Stratejisi – Asya Pasifik ve Japonya, Akamai Technologies Siber güvenlik ortamı, son rapor ve anketlerin…

Share: Share this on X : Siber Güvenlik Stratejileriyle Veri İhlallerine Karşı Koruma Share this on Facebook : Siber Güvenlik Stratejileriyle Veri İhlallerine Karşı Koruma Share this on Pinterest : Siber Güvenlik Stratejileriyle Veri İhlallerine Karşı Koruma Share this on Linkedin : Siber Güvenlik Stratejileriyle Veri İhlallerine Karşı Koruma