Etiket: Silahlı

Snake Keylogger ile benzerlikler gösteren VIPKeyLogger bilgi hırsızı, kimlik avı kampanyaları aracılığıyla aktif olarak dolaşıyor. Arşiv veya Microsoft 365 dosyası…

Mart 2024’te, silahlı bir özgeçmişle başlayan ve birden fazla sunucunun ele geçirilmesiyle sonuçlanan karmaşık bir izinsiz girişi ortaya çıkaran karmaşık…

APT-C-60, Ağustos 2024’te iş başvurusu kılığında kötü amaçlı e-postalar göndererek yerel kuruluşları hedef alan bir kimlik avı saldırısı başlattı. İşe…

Kuzey Koreli tehdit aktörleri, NPM paketleri aracılığıyla dağıtılan BeaverTail kötü amaçlı yazılımını içeren silahlı Javascript projeleriyle yazılım geliştiricilerini hedef alıyor….

CL-STA-0237 kümesi altında faaliyet gösteren Kuzey Koreli BT çalışanları, kötü amaçlı yazılım bulaşmış video konferans uygulamalarını kullanan son kimlik avı…

Bilgisayar korsanları, yaygın kullanımları ve yazılımın doğasında bulunan güvenlik açıkları nedeniyle Excel belgelerini silah haline getiriyor. Microsoft’un varsayılan olarak VBA…

Araştırmacılar, .NET tabanlı Snake Keylogger varyantını kullanan karmaşık bir kimlik avı kampanyasını ortaya çıkardı. Bu saldırı, silahlandırılmış Excel belgelerini kullanarak…

Araştırmacılar, Kuzey Kore’ye ait BeaverTail adı verilen yeni bir kötü amaçlı yazılım saldırısını ortaya çıkardı. Bu yazılım, öncelikli olarak iş…

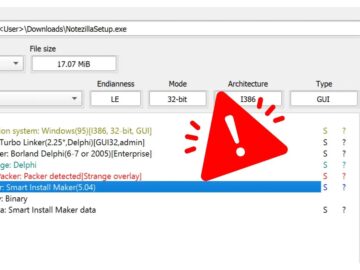

Siber güvenlik firması Rapid7, popüler Windows araçları Notezilla, RecentX ve Copywhiz’in kötü amaçlı yazılım dağıtmak üzere silahlandırıldığını tespit etti. Hindistan…

Bilgisayar korsanları, hedeflenen kurbanlar tarafından açıldığında yıkıcı kod çalıştırmak için bu Word dosyalarının içindeki kusurları içeren veya bu kusurlardan yararlanan…

Bu TTP’leri sınıflandırmak ve potansiyel tespit noktalarını belirlemek için Mitre ATT&CK çerçevesinin kullanıldığı, saldırı yaşam döngüsü boyunca saldırganların taktiklerini, tekniklerini…

New Jersey Siber Güvenlik ve İletişim Entegrasyon Hücresi (NJCCIC), müthiş yeni bir siber tehdit tespit etti. LockBit Black olarak adlandırılan…