Etiket: Saldırısı

GitLab’ın Güvenlik Açığı Araştırma ekibi, npm ekosistemi boyunca yıkıcı bir kötü amaçlı yazılım çeşidini yayan büyük ölçekli bir tedarik zinciri…

OpenAI, bazı ChatGPT API müşterilerini, üçüncü taraf analiz sağlayıcısı Mixpanel’deki bir ihlalin ardından sınırlı tanımlayıcı bilgilerin açığa çıktığı konusunda bilgilendiriyor….

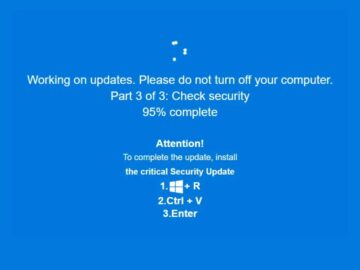

Yeni bir ClickFix çeşidi, psikolojik baskıyı 100’e çıkarıyor ve klasik ClickFix saldırılarına yönelik bazı teknik hafifletici önlemleri ele alıyor. Source…

Gerçekçi Windows Güncelleme istemleriyle ekranları ele geçirmek için sahte yetişkinlere yönelik web sitelerini kullanan ve kullanıcıları çok aşamalı kötü amaçlı…

Cato Networks’teki güvenlik araştırmacıları, popüler AI tarayıcılarını ve asistanlarını kimlik avı bağlantıları veya dezenformasyon (örneğin, yanlış ilaç dozajı kılavuzu veya…

Risk yönetimi şirketi Crisis24, OnSolve CodeRED platformunun, Amerika Birleşik Devletleri’ndeki eyalet ve yerel yönetimler, polis departmanları ve itfaiye teşkilatları tarafından…

Cyble araştırmacıları Brezilya’daki kullanıcıları hedef alan yeni bir NFC aktarma saldırısı kampanyası belirlediler. Cyble Research and Intelligence Labs (CRIL) araştırmacıları,…

Adını Dune’daki kum solucanlarından alan, kendi kendini kopyalayan bir npm solucanı olan Shai-Huluda yeniden saldırmıştı. Bu seferki saldırı, ekosistem genelinde…

Huntress’teki siber güvenlik araştırmacıları, Windows Update ekranları olarak gizlenen PNG görüntüleri içindeki kötü amaçlı kodları gizlemek için steganografiden yararlanan karmaşık…

Yeni bir ClickFix saldırı dalgası, son derece gerçekçi sahte Windows Update ekranlarını ve PNG görüntü steganografisini kullanarak LummaC2 ve Rhadamanthys…

Tehdit aktörlerinin, tam ekran bir tarayıcı sayfasında gerçekçi görünümlü bir Windows Update animasyonuyla kullanıcıları kandırdığı ve kötü amaçlı kodu görüntülerin…

Yeni bir Shai-Hulud tedarik zinciri saldırısı, ayda toplam 132 milyon indirmeyle yaklaşık 500 npm paketi vurdu. En son kampanya, Eylül…