Etiket: Politikası

Tufin, Tufin Orchestration Suite (TOS) R25-2’yi duyurdu. R25-2 sürümü, genişletilmiş görünürlük, otomasyon ve daha güçlü güvenlik kontrolleri sunarak kuruluşların hibrit…

17 Eylül 2025Ravie LakshmananSiber Casusluk / Kötü Yazılım Çin ile uyumlu bir tehdit aktörü olarak bilinen TA415 ABD hükümetini, düşünce…

Eleştirmenler Uyardı Güncellenmiş Kurallar Echo 2019 şeması, kötüye kullanım risklerini artırarak Anviksha More (Anvikshamore) • 10 Eylül 2025 Resim: Sudarshan…

Güvenlik profesyonelleri, AWS kuruluşlarında Cymulate araştırma laboratuvarları tarafından çığır açan bir çalışmada, saldırganların hesaplar arasında geçiş yapmasına, ayrıcalıkları artırmasına ve…

Güvenlik araştırmacıları, NonC tabanlı içerik güvenliği politikasının (CSP) algılanan güvenliğini zorlayan bir atılımda, HTML enjeksiyonu, CSS tabanlı nonce sızıntısı ve…

Microsoft Intune yöneticileri, sürüm güncellemeleri sırasında özenle yapılandırılmış güvenlik temel politikası özelleştirmelerinin kaybolduğu ve potansiyel olarak kurumsal ortamları güvenlik boşluklarına…

Microsoft, Excel’in güç sorgu işlevselliğine büyük ölçüde bağımlı kuruluşlar için veri iş akışlarını bozabilecek önemli bir güvenlik güncellemesi duyurdu. Şu…

Yeni bir proje, DNS altyapısını bozmak, insan olmayan kimliği (NHI) sırları değiştirmek ve nihayetinde sıfır-tröst güvenlik çerçevelerini atlamak için protokol…

Ulusal Standartlar ve Teknoloji Enstitüsü Siber Güvenlik Çerçevesi (NIST CSF), siber güvenlik programlarını oluşturmayı ve olgunlaştırmayı amaçlayan kuruluşlar için temel…

Tufin, işletmelerin ağlarını yönetme ve koruma şeklini dönüştürmek için tasarlanmış AI destekli bir motor olan Tufinai’yi duyurdu. Güçlü finansal temeli…

Internet Bug Bounty, Ryotak tarafından gönderilen bir hatayı açıkladı: https://hackerone.com/reports/2905532 Source link

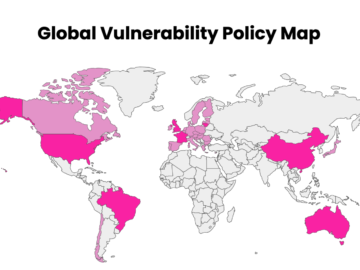

Kuruluşların VDP görevlerinin ve önerilerinin değişen manzarasına ayak uydurmasına yardımcı olmak için Hackerone, etkileşimli bir harita tabanlı izleyici olan Global…

![[CVE-2024-54133] Olası İçerik Güvenliği Politikası Eylem Dağıtımında Bypass](https://siberulak.com/wp-content/uploads/2025/02/CVE-2024-54133-Olasi-Icerik-Guvenligi-Politikasi-Eylem-Dagitiminda-Bypass.png)