Etiket: Nedir

MFA’yı kurmak, güvenlik duruşlarını yeni düzenlemeye başlayan tüketiciler için göz korkutucu görünebilir. Bu Help Net Security videosunda, BARR Advisory Siber…

Kötü amaçlı yazılım, güvenlik sistemlerinin kötü amaçlı içeriği tanımasını önlemek için genellikle trafiğini (bir komut ve kontrol sunucusuna gönderilen çalınan…

“Karanlık ağ” terimi, siber suçların, casusluğun, uyuşturucuların ve silahların karanlık bir cehennem dünyasını çağrıştırıyor. Gerçekte “dark web” siteleri, .onion ile…

Antivirüsler, kötü amaçlı yürütülebilir dosyaları hızlı bir şekilde tespit edebilir, ancak saldırganlar, kodu sıkıştırmak ve gizlemek için paketleyicileri kullanarak antivirüs…

Yenilikçi sürtünmesiz güvenlik, geleneksel olarak güvenlik önlemleriyle ilişkilendirilen engelleri ve rahatsızlıkları en aza indirerek veya ortadan kaldırarak hem güvenliğe hem…

Bu podcast'te Cubbit'in ürün ve ortaklıklardan sorumlu başkan yardımcısı Enrico Signoretti ile dağıtılmış bulut depolamayı inceliyoruz. Depolamanın nasıl hibrit ve…

Küresel tehdit istihbaratı (GTI), dünya çapında ortaya çıkan ve kalıcı siber tehditler hakkında gerçek zamanlı veriler sunduğundan siber güvenlik için…

Bugünlerde internette vakit geçiren herkes ya deepfake'lerle doğrudan etkileşime girecek ya da bunlar hakkındaki tartışmalarla karşılaşacak; çünkü bunlar hızla insanların…

Menkul Kıymetler ve Borsa Komisyonu'nun siber olay raporlama kuralının yürürlüğe girmesinden üç ay sonra şirketler, bir ihlal veya saldırının etkisinin…

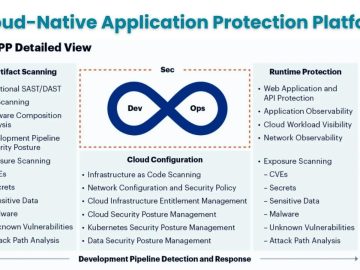

Çoklu bulut ve hibrit altyapılar günümüzde işletmeler arasında norm haline geliyor. Yaklaşık 10 şirketten 9'u çoklu bulut stratejisini kullanırken, 10…

05 Mart 2024Haber odasıSaldırı Yüzeyi / Maruziyet Yönetimi Startup'lar ve ölçek büyütme şirketleri genellikle bulut öncelikli kuruluşlardır ve nadiren genişleyen…

Anna Drescher, Serbest Yazar ve Ruh Sağlığı Uzmanı Birkaç yıl önce Apple'dan birisinin hesabımdan satın alma işlemi yaptığını belirten bir…