Etiket: Kullanma

12 Şub 2025Ravie LakshmananBT Güvenliği / Siber suç Kimuky olarak bilinen Kuzey Kore bağlantılı tehdit oyuncusu, hedefleri yönetici olarak çalıştırmak…

Siber suçlar toplumun ağına dokunmuş gibi görünse de, hala önemli hasar yaratıyor. Birçok kişi, aldıkları herhangi bir kimlik avı e…

Kötü şöhretli bir uzaktan erişim Trojan (sıçan) olan Nanocore, Windows sistemleri için önemli bir tehdit oluşturmaya devam ediyor. Casusluk yetenekleri…

Hükümet, daha fazla kamu sektörü kuruluşunun denizaşırı bulut ortamlarında iş yüklerini ve uygulamalarını barındırmasının yolunu açacak rehberlik yayınladıktan sonra İngiltere’yi…

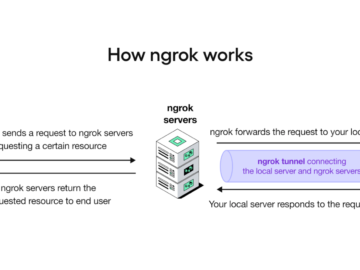

Bir ağdaki bir makineye kabuk erişimi kazanırken, umut verici bir saldırı vektörü, dahili ağı, tehlikeye atılan makineden erişilebilecek web uygulamaları…

Hackerone’deki çalışanlar, bireylere ve ekiplere birbirlerinin doğal yeteneklerinden yararlanmak için basit, pratik ve etkili bir çerçeve sağlayan çalışma dehası modelini…

16 Ocak 2025Ravie LakshmananHedefli Kimlik Avı / Tehdit İstihbaratı Star Blizzard olarak bilinen Rus tehdit aktörü, kurbanların WhatsApp hesaplarını hedef…

Bu Help Net Security röportajında Corpora.ai CEO’su Mel Morris, siber güvenlik olayları sırasında bilişsel önyargıların karar almayı nasıl etkilediğini tartışıyor….

Müşteri beklentilerinin her zamankinden daha yüksek olduğu bir çağda, yapay zekanın (AI) müşteri ilişkilerine entegre edilmesi oyunun kurallarını değiştiren bir…

Not: Bu, Windows makinelerde uzaktan kod yürütmeyi sağlamanın farklı yollarını anlatan çok parçalı bir serinin ilkidir. Bu ilk gönderi, Kali’nin…

Bölüm 1’de, Kali linux’tan Windows makinelerde komutları yürütmek için etki alanı kimlik bilgilerini kullanmaya yönelik bazı yaygın araç ve teknikleri…

Bu, bir dizi kimlik bilgisini tehlikeye attığınızda Windows makinelerine uzaktan komutların nasıl yürütüleceğini (ve “sahip olunacağını”) gösteren serinin üçüncü bölümüdür….