Etiket: kullanır

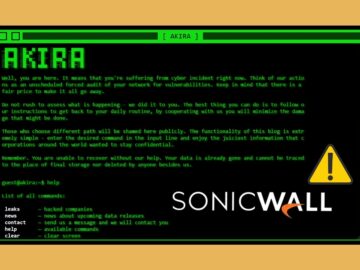

Güvenlik araştırmacıları, Sonicwall VPN altyapısını hedeflerken antivirüs ve uç nokta algılama sistemlerinden kaçınmak için meşru pencereler sürücülerini kullanan Akira fidye…

Son Sonicwall VPN saldırı kampanyaları sırasında antivirüs ve uç nokta algılama ve yanıt (EDR) sistemlerini atlamak için meşru pencereler sürücülerini…

APT43, Tallium ve Velvet Chollima olarak da bilinen Kuzey Kore devlet destekli grup Kimuky, saldırganların Güney Koreli hükümet ajansları, savunma…

Soruşturma, iki tarama IP adresinin tespiti ile başladı, 91.238.181[.]225 ve 5.188.86[.]169 Ortak Güvenli Kabuk (SSH) parmak izi (B5: 4C: CE:…

Güvenlik Araştırmacıları, gelişmiş bir kripto para cüzdanı drenajı olarak tasarlanan @Kodane/Patch-Manager olarak adlandırılan AI tarafından oluşturulan kötü amaçlı bir NPM…

Siber suçlular, kripto para cüzdanlarını gizlice boşaltırken, meşru bir geliştirme aracı olarak maskelenen kötü niyetli bir NPM paketi oluşturmak için…

Esante Tehdit Yanıt Birimi (TRU) tarafından Temmuz 2025’te yayınlanan yakın tarihli bir rapora göre, Interlock fidye yazılımı grubu Kuzey Amerika…

Tehdit aktörleri Windows sistemlerini tehlikeye atmak için giderek daha karmaşık yöntemler geliştirdikçe siber güvenlik manzarası gelişmeye devam ediyor. Interlock olarak…

Bir tehdit oyuncusu, tanınmış teknoloji şirketlerinden, giriş kimlik bilgilerini toplayan Microsoft 365 kimlik avı sayfalarına yol açan kötü niyetli bağlantıları…

Lockbit fidye yazılımı operatörleri, tespiti önlemek ve her zaman değişen siber tehdit dünyasında hasarı arttırmak için taktiklerini, yöntemlerini ve prosedürlerini…

Siber güvenlik araştırmacıları, tehdit aktörlerinin hedeflenen sistemlerde mevcut güvenlik korumalarını devre dışı bırakmak için son nokta algılama ve yanıt (EDR)…

PDF belgelerine gömülü uzaktan izleme ve yönetim (RMM) yeteneklerinden yararlanan hedefli siber saldırılarda küçük bir artış, güvence ile görülmüştür. Bu…