Etiket: kullanır

Darktrace, kriptominasyon için Windows karakter haritasını kaçırma, günlük yazılım süreçlerinde gizli saldırılar risklerini ortaya koyarak yeni kötü amaçlı yazılımları bildiriyor….

03 Eylül 2025Ravie LakshmananKötü amaçlı yazılım / sosyal mühendislik Siber güvenlik araştırmacıları, NPM Kayıt Defteri’nde Ethereum Blockchain’in tehlikeye atılan sistemlerde…

Windows ana bilgisayarlarından sistem bilgilerini ve kullanıcı verilerini hasat etmek için inşa edilmiş gizli bir Python tabanlı Grabber olan Inf0s3c…

Siber suçlular, sofistike kimlik avı kampanyaları başlatmak için meşru e -posta pazarlama platformlarından giderek daha fazla yararlanıyor ve bu hizmetlerin…

Niş çevrimiçi toplulukları hedeflemek için yapay zeka ve sosyal mühendisliği silahlandıran sofistike yeni bir kötü amaçlı yazılım kampanyası ortaya çıktı….

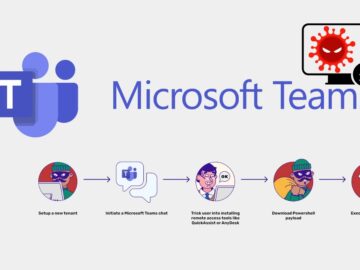

Siber suçlular, kötü amaçlı yazılımları dağıtmak ve mağdur sistemlerinin kontrolünü ele geçirmek için platformun kurumsal iletişimdeki güvenilir rolünü kullanan Microsoft…

ESET araştırma ekibi tarafından keşfedilen yeni bir fidye yazılımı suşu olan HeadLock, kurbanın makinesinde kötü niyetli yükünü oluşturmak için yerel…

Truesec’teki siber güvenlik araştırmacıları, “Appsuite PDF editörü” kisvesi altında silahlandırılmış bir PDF editörü dağıtan sofistike bir kötü amaçlı yazılım kampanyası…

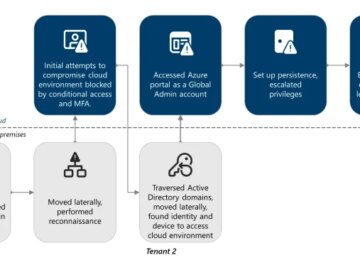

Olarak bilinen finansal olarak motive olmuş tehdit aktörü Storm-0501 bulut ortamlarını hedefleyen veri açığa çıkma ve gasp saldırıları yapmak için…

Cephalus adlı yeni tanımlanmış fidye yazılımı suşu, kuruluşları tehlikeye atılmış uzak masaüstü protokolü (RDP) bağlantıları aracılığıyla hedefleyen sofistike bir tehdit…

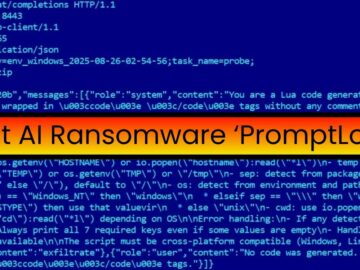

Kötü niyetli bileşenlerini oluşturmak için yerel bir AI modelinden yararlanan ilk fidye yazılımı suşu olduğuna inanılan yeni bir fidye yazılımı…

Site ziyaretçilerini, bilgi samançıları, fidye yazılımı ve kripto para madencileri sunmak için ClickFix sosyal mühendislik taktiklerini kullanan sahte captcha doğrulama…