Etiket: kullanır

Check Point Research’ten elde edilen bulgulara göre, yakın zamanda açıklanan kritik Microsoft SharePoint güvenlik açığı 7 Temmuz 2025’te sömürü altında….

Esentire Tehdit Müdahale Birimi (TRU) Pozitifler raporunda açıklanan bir araştırmaya göre, ABD merkezli sertifikalı bir kamu muhasebe firmasına karşı hedefli…

Araştırmacılar, özellikle savunma ve havacılık endüstrilerine odaklanarak Türk işletmelerini sıfırlayan sofistike bir kimlik avı kampanyası ortaya çıkardılar. Tehdit aktörleri, meşru…

Uygulama güvenliği, siber suç, sahtekarlık yönetimi ve siber suç Bilgisayar korsanları, sahte Github hesaplarından yükleri düşürmek için madey bot kullanıyor…

Siber suçlular artık kötü amaçlı yazılım dağıtmak için görünüşte zararsız sesli mesaj bildirimlerinden yararlanıyor ve yeni bir kampanya, kullanıcıların kurumsal…

Tehdit aktörleri, Türk ve uzay sektörlerinde, özellikle savunma ve havacılık sektörlerindeki işlere saldırmak için Türk Havacılık ve Uzay Endüstrileri’ni (Tusaş)…

17 Tem, 2025Ravie LakshmananKötü amaçlı yazılım / sosyal mühendislik Tehdit aktörleri, kötü niyetli yüklere ev sahipliği yapmak ve Nisan 2025’te…

Lamehug adlı yeni bir kötü amaçlı yazılım ailesi, tehlikeye atılan Windows sistemlerinde yürütülecek komutlar oluşturmak için büyük bir dil modeli…

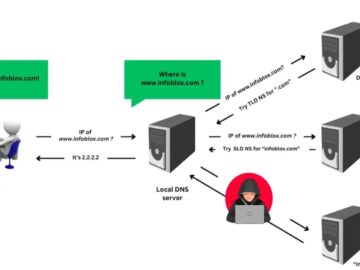

Siber suçlular, geleneksel ağ güvenlik önlemlerini atlayan gizli iletişim kanalları oluşturmak için DNS (Alan Adı Sistemi) tünelini giderek daha fazla…

Siber güvenlik uzmanlarının yeni araştırmasına göre, siber suçlular kurumsal güvenlik önlemlerini atlamak ve hassas verileri çalmak için alan adı sisteminden…

Sentinelone araştırmacıları, Bitcoin endüstrisini hedefleyen siber tehditlerde kayda değer bir artışla Kuzey Kore’ye bağlı saldırganlara, büyük olasılıkla Stardust Chollima çetesine…

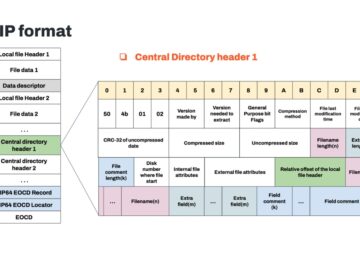

Sofistike Android kötü amaçlı yazılım varyantı, mobil kullanıcıları küresel olarak hedefleyen reklam sahtekarlık işlemleri yürütürken tespit etmek için zip seviyesi…