Etiket: Kullanım

27 Kasım 2024Ravie LakshmananGüvenlik Açığı / Yazılım Güvenliği VulnCheck’in bulgularına göre, ProjectSend açık kaynaklı dosya paylaşım uygulamasını etkileyen kritik bir…

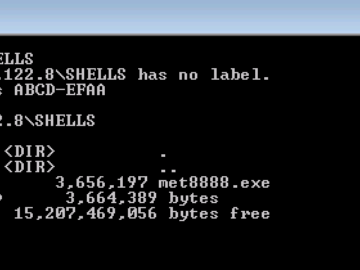

Çoğu zaman bir etkileşimde kendimi Kali linux saldırı kutumdan güvenliği ihlal edilmiş bir Windows makinesine bir araç veya veri yükü…

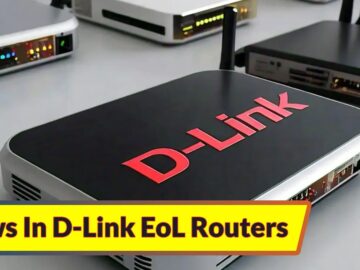

Önde gelen bir ağ donanımı üreticisi olan D-Link, ciddi bir uzaktan kod yürütme (RCE) güvenlik açığı nedeniyle kullanıcıları emekli olmaya…

Ayrıcalıklı erişim yönetimi (PAM), güçlü bir güvenlik stratejisi oluşturmada çok önemli bir rol oynar. PAM, siber güvenlik risklerini önemli ölçüde…

Yeni keşfedilen sıfır gün güvenlik açığı CVE-2024-43451, çeşitli sürümlerdeki Windows sistemlerini hedef alarak aktif olarak istismar edildi. ClearSky Siber Güvenlik…

Güncelliğini yitirmiş D-Link ağa bağlı depolama (NAS) cihazlarındaki ciddi bir güvenlik açığı, 61.000’den fazla birimin yama olmadan çevrimiçi ortamda açığa…

Bu Help Net Security röportajında WatchGuard Technologies Kimlikten Sorumlu Başkan Yardımcısı Carla Roncato, şirketlerin dijital kimlik sistemlerinde gizlilik, güvenlik ve…

YORUM Perili bir ev satın aldığınızda yapabileceğiniz en kötü şey onunla yaşamaya karar vermektir. Ancak her korku filminde, ayrılmak istemeyen…

Bdengelenme talepler ileri teknoloji, operasyonel esneklik, maliyet yönetimi ve sürdürülebilirlik için işletmelere meydan okuyor Bugün. Geleneksel mülkiyete dayalı dayalı modeller…

Federal hükümet genelinde Microsoft 365 Copilot’un altı aylık denemesine katılanların üçte ikisi, aracı “haftada birkaç kez” veya daha az kullandı;…

Federal hükümet genelinde Microsoft 365 Copilot’un altı aylık denemesine katılanların üçte ikisi, aracı “haftada birkaç kez” veya daha az kullandı;…

Mandiant’ın yeni bir raporu, bir yama yayınlanmadan önce veya yayınlandıktan sonra güvenlik açıklarından yararlanmaya kadar geçen ortalama sürenin 2022’de 2021’de…