Etiket: Kullanılır

Apple’ın iOS 15.2’de tanıttığı uygulama gizlilik raporu, kullanıcıların uygulamaların verilere nasıl erişmesine ve üçüncü taraf hizmetlerle nasıl etkileşime girmesine izin…

Böcek ödülü avcılığına girişirken, bir tür güvenlik açığı sergileyen hedefleri seçmek kritik öneme sahiptir. Source link

Yapay Zeka (AI) önümüzdeki yıllarda yaşama, çalışma ve neredeyse her insan faaliyetini gerçekleştirme şeklimizi büyük ölçüde değiştirecek. Source link

Yıllardır siber aldatma, siber suçlulara karşı mükemmel bir araç olmuştur. Ancak siber güvenlik ortamı sürekli olarak gelişiyor ve birçok geleneksel…

Yapay Zeka İstemi Nedir? Bilgi istemi, bir LLM’ye istenen bir görevi gerçekleştirmesi için istenen bilgiyi alması için verilen bir talimattır….

HIPAA düzenleyici standartları, korunan sağlık bilgilerinin (PHI) yasal kullanımını, ifşa edilmesini ve korunmasını özetlemektedir. PHI’yi toplayan veya işleyen herhangi bir…

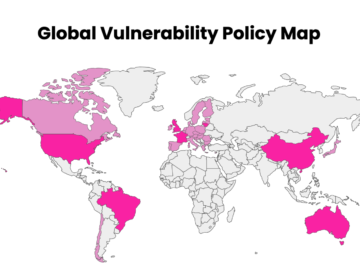

Kuruluşların değişen VDP talimatları ve önerilerine ayak uydurmasına yardımcı olmak için HackerOne, etkileşimli harita tabanlı bir izleyici olan Küresel Güvenlik…

En son Apple OS güncellemeleri (iOS 18, iPadOS 18, macOS Sequoia), kullanıcıların parolalarına, ortak anahtarlarına, Wi-Fi parolalarına ve doğrulama kodlarına…

Tehlike Göstergeleri (IOC’ler), güvenlik ihlallerini tespit etmek için kullanılan temel adli veri noktalarıdır. Bunlara dosya karmaları, şüpheli IP adresleri, etki…

Blockchain uygulamaları, merkezi olmayan uygulamalar (veya kısaca “dApp’ler”) olarak da bilinenleri yerel Python’da oluşturmanın artık mümkün olduğunu biliyor muydunuz? Blockchain…

Tehdit istihbaratı akışları, kötü amaçlı IP’ler ve URL’ler gibi tehlike göstergeleri (IOC’ler) hakkında gerçek zamanlı güncellemeler sağlar. Güvenlik araştırmacıları ve…

Siber Tehdit İstihbaratı (CTI), saldırganlar tarafından kullanılan Tehlike Göstergeleri (IOC’ler) ve Taktikler, Teknikler ve Prosedürler (TTP’ler) dahil olmak üzere potansiyel…

![Güvenlik Açıklarına Karşı Yapay Zeka İstemi Nasıl Kullanılır? [3 Examples]](https://siberulak.com/wp-content/uploads/2024/12/Guvenlik-Aciklarina-Karsi-Yapay-Zeka-Istemi-Nasil-Kullanilir-3-Examples-360x270.png)