Etiket: kullanılan

Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA), bugün istismar edilen hatalar kataloğuna iki güvenlik açığı daha ekledi. İlki, uzaktan kod…

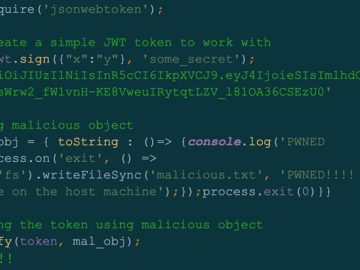

10 Ocak 2023Ravie LakshmananYazılım Güvenliği / Tedarik Zinciri Açık kaynaklı jsonwebtoken (JWT) kitaplığında, başarılı bir şekilde yararlanılırsa hedef sunucuda uzaktan…

Kapsamlı bir kimlik bilgisi toplama kampanyası, kurumsal kimlik bilgilerini çalmak için Facebook telif hakkı ihlali bildirimlerinden yararlanan bilgisayar korsanlarına sahiptir….

Auth0, 22.000’den fazla proje tarafından kullanılan ve NPM’de ayda 36 milyondan fazla kez indirilen son derece popüler ‘JsonWebToken’ açık kaynak…

06 Ocak 2023Ravie LakshmananUç Nokta Güvenliği / Siber Tehdit Microsoft, Apple macOS sistemlerini etkilediği bilinen dört farklı fidye yazılımı ailesine…

Uygun maliyetli ve yüksek trafiğe sahip yetişkin portallarından yararlanan bir tehdit aktörü, XXX sayfası görünümü altında Google reklamları göstererek reklamcıları…

ABD’deki yetkililer, kolluk kuvvetlerinin swatting ile ilgili çağrılara verdiği yanıtın canlı yayınını yapmak için hacklenmiş Ring kameralarını kullanmaktan iki “swatter”ı…

Fotoğraf: BrandonKleinPhoto / Shutterstock.com İki ABD’li adam, bir düzine rastgele kişinin Ring ev güvenlik kameralarını hacklemek ve ardından onları “ezmekle”…

Apple, iOS 16.1.2 ve Safari 16.2 için yeni güvenlik içeriği yayınladı. Aktif olarak istismar edilen bir sıfırıncı gün güvenlik açığını…

Ukrayna’daki devlet kurumları, istismar sonrası faaliyetleri yürütmek için Windows 10 yükleyici dosyalarının truva atı haline getirilmiş sürümlerinden yararlanan yeni bir…

Trustwave SpiderLabs tarafından kişisel olarak tanımlanabilir bilgilerin (PII), oturum açma bilgilerinin ve bir Facebook profil bağlantısının kaybına yol açabilecek bir…

16 Aralık 2022Ravie LakshmananŞifreleme / Veri Güvenliği Ticaret Bakanlığı bünyesindeki bir kurum olan ABD Ulusal Standartlar ve Teknoloji Enstitüsü (NIST),…