Etiket: kullanılan

Beklenen bir durumdu: Meta’nın yeni mikroblog platformu Threads’in etrafındaki vızıltı ivme kazandıkça, bazı kişiler uygulamanın Avrupa Birliği’ndeki (veya Çin’deki veya…

13 Temmuz 2023THNSiber saldırı Ukrayna ve Polonya’daki devlet kurumları, askeri kuruluşlar ve sivil kullanıcılar, hassas verileri çalmak ve virüslü sistemlere…

Şirketin vahşi doğada aktif olarak kullanıldığını iddia ettiği altı sıfır gün sorunu da dahil olmak üzere Microsoft ürünlerindeki toplam 132…

Rekoobe, Çinli APT31 tarafından kullanıldığı bilinen savunmasız Linux sunucularını hedefleyen bir arka kapı kötü amaçlı yazılımıdır. 2015’ten beri aktiftir ve…

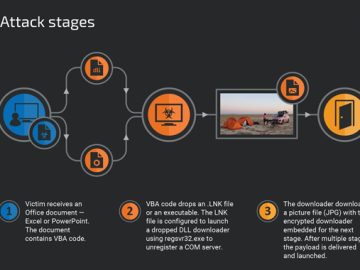

Son aylarda CPR (Check Point Research), Avrupa Dışişleri bakanlıklarına ve büyükelçiliklerine saldıran Çinli bir tehdit aktörünü izledi. Check Point Research,…

Akademisyenler, ChatGPT ile hibe başvurularının bazı meslektaş incelemelerinin yazıldığını iddia ederek, Avustralya Araştırma Konseyi’nin (ARC) akademisyenleri meslektaşlarının çalışmalarını üretici yapay…

03 Temmuz 2023Ravie LakshmananMobil Güvenlik / Ağ Güvenliği ABD Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA), aktif istismara ilişkin kanıtlara…

Windows için popüler Super Mario 3: Mario Forever oyunu için truva atlı bir yükleyici, şüphelenmeyen oyunculara birden çok kötü amaçlı…

Bugün CISA, federal kurumlara, iMessage sıfır tıklama istismarları aracılığıyla iPhone’larda Triangulation casus yazılımını dağıtmak için sıfır gün olarak istismar edilen…

Perşembe günü, ABD Siber Güvenlik ve Altyapı Güvenliği Dairesi (CISA), bilinen kötüye kullanılan güvenlik açıkları (KEV) listesine altı güvenlik açığı…

Apple, vahşi ortamda kullanılan üç sıfır gün güvenlik açığı (CVE-2023-32434, CVE-2023-32435, CVE-2023-32439) için yamalar yayınladı. İlk ikisi Kaspersky araştırmacıları Georgy…

22 Haziran 2023Ravie LakshmananWeb Sitesi Güvenliği / WordPress 30.000’den fazla web sitesinde yüklü olan WordPress “Abandoned Cart Lite for WooCommerce”…