Etiket: kullanılan

05 Kasım 2024Ravie LakshmananMobil Güvenlik / Güvenlik Açığı Google, Android işletim sistemini etkileyen bir güvenlik açığının aktif olarak istismar edildiği…

Bugün CISA, saldırganların güvenlik duvarı yapılandırmasını Checkpoint, Cisco ve diğer satıcılardan PAN-OS’a dönüştürmeye yardımcı olabilecek bir geçiş aracı olan Palo…

Google, Kasım ayı güvenlik güncellemesinde, hedefli saldırılarda aktif olarak kullanılan iki kritik Android sıfır gününün yanı sıra 49 ek güvenlik…

Amazon, kötü amaçlı Uzak Masaüstü Protokolü bağlantı dosyalarını kullanarak Windows kimlik bilgilerini ve verilerini çalmak için Rus APT29 bilgisayar korsanlığı…

Fortinet, saldırganların sıfır gün olarak kullandığı kritik bir FortiManager güvenlik açığı olan CVE-2024-47575 hakkında nihayet kamuoyuna bilgi verdi. CVE-2024-47575 Hakkında…

Cisco, Adaptive Security Appliance (ASA) ve Firepower Threat Defense (FTD) yazılımlarında vahşi ortamda aktif olarak kullanılan kritik bir güvenlik açığını…

Fortinet bugün, CVE-2024-47575 olarak takip edilen ve yönetilen cihazlar için yapılandırmaları, IP adreslerini ve kimlik bilgilerini içeren hassas dosyaları çalmak…

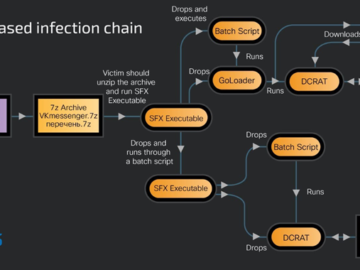

Rusça konuşan kullanıcılar, DarkCrystal RAT (aka DCRat) ve PowerRAT adlı daha önce belgelenmemiş bir uzaktan erişim truva atı sunmak için…

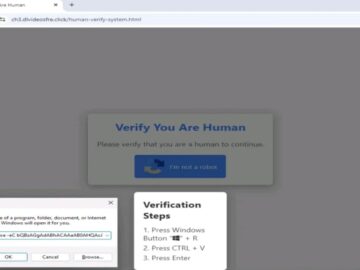

Lumma Stealer kötü amaçlı yazılımı kurbanları kandırmak için sahte CAPTCHA kullanıyor. Bu bilgi çalan kötü amaçlı yazılım, şifreler ve kripto…

Bazı uçtan uca şifrelenmiş (E2EE) bulut depolama platformları, kullanıcı verilerinin kötü niyetli kişilerin eline geçmesine neden olabilecek bir dizi güvenlik…

EDRSilencer adlı kırmızı ekip operasyonlarına yönelik bir aracın, güvenlik araçlarını tanımlamaya ve yönetim konsollarına yönelik uyarılarını susturmaya çalışan kötü niyetli…

09 Eki 2024Ravie LakshmananGüvenlik Açığı / Sıfır Gün Microsoft, yazılım portföyünde toplam 118 güvenlik açığını gidermek için güvenlik güncellemeleri yayımladı;…