Etiket: Kullandığı

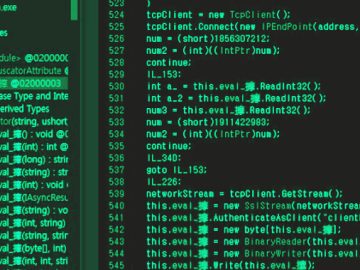

09 Kasım 2023Haber odasıSiber Saldırı / Kötü Amaçlı Yazılım İran ulus-devlet aktörleri, daha önce belgelenmemiş bir komuta ve kontrol (C2)…

ABD ordusunun yabancı istihbarat koleksiyonunun büyük bir kısmına yetki veren federal yasanın süresi iki ay içinde sona erecek ve tarihin…

Kimlik avı, insanları hassas bilgileri vermeleri veya güvenliği tehlikeye atacak eylemlerde bulunmaları için kandırmak amacıyla aldatmayı kullanan bir siber saldırıdır….

ABD Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA), kritik altyapı kuruluşlarının saldırılarını engellemesine yardımcı olmayı amaçlayan fidye yazılımı çetelerinin istismar…

Siber güvenliğin geniş ve karmaşık dünyasında, tehlike genellikle en şüphelenmeyen köşelerde gizlenir ve korumalarımızın en az hazırlıklı olduğu yerlerden sinsice…

05 Eylül 2023THNSiber Saldırı / Kötü Amaçlı Yazılım Kuzey Koreli tehdit aktörü olarak bilinen Andariel Güneydeki mevkidaşındaki şirket ve kuruluşlara…

Kuruluşlar, SaaS saldırı katmanlarına ücretsiz erişime sahip olmalıdır Galit Lubetzky Sharon, Kurucu Ortak ve CTO, Wing Security Menkul kıymet bütçeleri,…

TikTok, çocukların verilerini kötüye kullandığı için para cezasına çarptırıldı! Kısa biçimli videolarıyla tanınan popüler sosyal medya platformu, birden fazla veri…

Rus ordusu ve istihbarat servislerinin siber savaş yeteneklerini yanlış bilgilendirme kampanyalarında, bilgisayar korsanlığı operasyonlarında, kritik altyapı kesintilerinde ve İnternet kontrolünde…

(Panel) Siber Güvenlikte Beceri Boşluğu: CISO’ların Kullandığı Yenilikçi Yöntemler Source link

07 Şubat 2023Ravie LakshmananŞifreleme / Gizlilik Almanya, Hollanda ve Polonya tarafından yürütülen ortak bir kolluk operasyonu, adlı başka bir şifreli…

Fransız gizlilik düzenleyicisi Perşembe günü yaptığı duyuruda, büyük bir ABD teknoloji şirketi olan Microsoft’u müşterilere reklam çerezlerini zorlamaktan 60 milyon…