Etiket: kullanarak

UNC2891 olarak bilinen finansal olarak motive olmuş bir tehdit grubu, 4G donanımlı bir ahududu PI cihazını doğrudan bir ATM ağına…

Bankacılık altyapısını hedefleyen sofistike bir siber kampanyada ATM ağlarını ihlal etmek için finansal olarak motive edilen tehdit aktör grubu UNC2891…

Python Software Foundation, bu hafta kullanıcıları tehdit aktörlerinin sahte Python Paket Dizin (PYPI) web sitesini kullanarak kimlik avı saldırılarında kimlik…

Sofistike bir siber saldırı kampanyası, diğer bazı ülkelerdeki Rus BT endüstrisini ve varlıklarını bozdu ve kötü şöhretli Kobalt Strike Beacon’u…

29 Tem, 2025Ravie LakshmananKimlik avı / geliştirici güvenliği Python Paket Endeksinin (PYPI) deposunun bakıcıları, kullanıcıları sahte PYPI sitelerine yönlendirmek için…

Python geliştiricileri, hileli e -postalar ve resmi depo web sitesinin aldatıcı bir klonu aracılığıyla Python Paket Endeksi’nin (PYPI) kullanıcılarını hedefleyen…

25 Tem 2025Ravie LakshmananKötü Yazılım / Tehdit İstihbaratı Tehdit oyuncusu olarak bilinen Yama işçiliği stratejik zeka toplamak amacıyla Türk savunma…

25 Tem 2025Ravie LakshmananSiber Casusluk / Kötü Yazılım Rus havacılık ve savunma endüstrileri, veri açığa çıkmasını kolaylaştırmak için Eaglet adlı…

Siber güvenlik araştırmacıları, varsayılan şifre saldırıları yoluyla VoIP özellikli yönlendiricileri kullanan sofistike bir Botnet operasyonunu ortaya çıkardılar ve ilk etkinlik,…

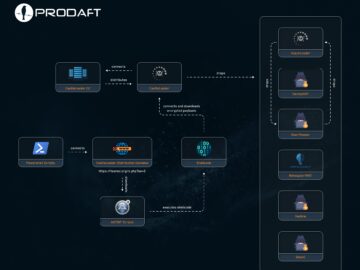

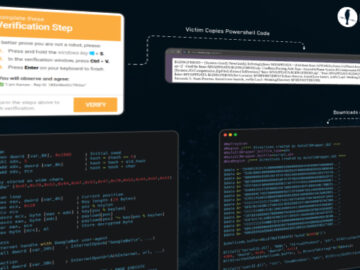

2025 yılında keşfedilen hızla gelişen bir yükleyici olan Castleloader, Cloudflare temalı “ClickFix” kimlik avı sayfalarını ve Windows ana bilgisayarlarını tehlikeye…

Sahtekâr Microsoft SharePoint bildirimleri, kurumsal kullanıcılar için tanıdık bir cazibe olmuştur, ancak Mart ve Temmuz 2025 arasında izlenen bir kampanya…

24 Tem, 2025Ravie LakshmananKötü amaçlı yazılım / siber suç Siber güvenlik araştırmacıları, yeni bir çok yönlü kötü amaçlı yazılım yükleyicisine…