Etiket: kullanarak

Akıllı kartlardan ve akıllı telefonlardan gizli şifreleme anahtarlarını çıkarmak için yenilikçi bir yöntemi ortaya çıkaran araştırmacılar tarafından şok edici bir…

BOSTON, 15 Haziran 2023 /PRNewswire/ — Microsoft Azure’da alt etki alanı devralma güvenlik açığı, Keytos’taki araştırmacıların yaklaşık olarak keşfetmesiyle bir…

İsteğe Bağlı | Chromium Tarayıcılarını Kötüye Kullanarak Kimlikleri Ele Geçirmenin 5 Yolu Source link

Kripto para birimlerini çalmak ortak bir olaydır ve bu trende yakın zamanda eklenen bir diğer özellik de, esas olarak birden…

Multi-factor & Risk-based Authentication , Güvenlik İşlemleri CyberArk tarafından sunulur 60 dakika Güvenlik kontrollerini atlatmak için kullanılan teknikler, taktikler ve…

Dalış Özeti: Microsoft araştırmacıları ve federal yetkililer, Çin Halk Cumhuriyeti ile artan düşmanlıklar arasında Asya ile iletişimi bozmak için tasarlanmış…

Daha çok VSCode kısaltmasıyla bilinen Visual Studio Code, Microsoft tarafından oluşturulmuş ve ücretsiz olarak kullanılabilen bir kaynak kod düzenleyicisidir. Çok…

Şubat 2023’te iyi duyurulan bir fidye yazılımı saldırısının ardından Häfele, Cato SASE Bulutu. Uluslararası mobilya bağlantı parçaları, mimari donanım ve…

Kötü şöhretli APT41’in şüpheli bir alt grubu olan Earth Longzhi, aylarca hareketsiz kaldıktan sonra, Güneydoğu Asya’daki endüstri hedefleri genelinde kuruluşlara…

01 Mayıs 2023Ravie LakshmananKötü Amaçlı Paylaşım / Dolandırıcılık Vietnamlı bir tehdit aktörü, S1deload Stealer ve SYS01stealer gibi bilgi hırsızlarının çeşitlerini…

Kimlik avı, her yıl artan kuruluşlar için en büyük tehditlerden biri olmuştur. Kimlik avı saldırıları, son birkaç yılda veri ihlallerinin…

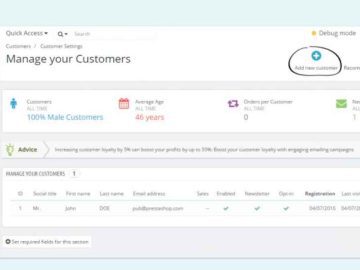

Hızlı tempolu modern dünya, çevrimiçi alışverişi ve satışı günlük hayatımızın temel bir bileşeni haline getirdi. PrestaShop, hızlı gelişimi ve artan…