Etiket: kullanarak

Fortinet’in FortiGuard Laboratuvarlarındaki siber güvenlik araştırmacıları, özellikle D-Link yönlendiricilerini ve ağa bağlı depolama (NAS) cihazlarını hedef alan “Goldoon” adlı yeni…

Sürekli gelişen siber güvenlik ortamında Google, kullanıcı verilerini kötü niyetli aktörlerden korumak için sürekli olarak çaba göstermektedir. Yakın tarihli bir…

“Karışık Meerkat” olarak takip edilen yeni bir faaliyet kümesinin, Çin devleti destekli bir tehdit aktörünün Ekim 2019’dan bu yana ağları…

Bu kampanyanın aralarında ABD, Nijerya, Almanya, Mısır, İngiltere, Polonya, Filipinler, Norveç ve Japonya’nın da bulunduğu birden fazla ülkeyi hedef aldığı…

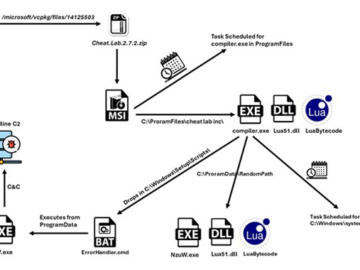

McAfee Labs’ın bulguları, daha fazla gizlilik ve gelişmişlik için Lua bayt kodundan yararlanan yeni bir bilgi hırsızının bulunduğunu ortaya koyuyor….

“Blackjack” olarak bilinen bir grup siber suçlu, dünya çapında endüstriyel kontrol sistemlerine (ICS) yönelik yıkıcı bir saldırı başlattı. Grubun “Fuxnet”…

Konteynerizasyon kavramı, uygulamaların dağıtılma ve yönetilme biçimini değiştirerek esneklik ve ölçeklenebilirlik sağladı. Bu değişiklikler konteynerli ortamlardaki güvenlik standartlarıyla uyumu önemli…

Çoklu bulut güvenliği son derece karmaşık bir girişimdir ve güvenlik ekiplerinin, ortaya çıkan tehditlere etkili ve doğru bir şekilde yanıt…

Geçtiğimiz yıl boyunca macOS kullanıcıları, özellikle de kripto para sektöründekiler, bilgi hırsızlarının hedefi haline geldi. Bu kötü amaçlı programlar, kripto…

Semgrep, verimliliği artırmak ve kural oluşturmadan iyileştirmeye kadar bir AppSec programının tüm aşamalarında içgörüleri ortaya çıkarmak için Yapay Zekayı (AI)…

Büyük dil modelleri (LLM'ler), ASCII sanatı yoluyla iletilen istemleri tanıma konusundaki yetersizliklerinden yararlanarak saldırılara karşı savunmasızdır. ASCII sanatı, ASCII (Bilgi…

Fransız veri merkezi operatörü Data4, sürdürülebilir biyokütle bazlı enerji kaynakları oluşturmak için atık sunucu çiftliği ısısını yeniden kullanmanın bir yolunu…