Etiket: kullanarak

12 Haz 2025Ravie LakshmananKurumsal Güvenlik / Active Directory Siber güvenlik araştırmacıları, Microsoft Entra ID (eski adıyla Azure Active Directory) kullanıcı…

Linux kötü amaçlı yazılım kampanyalarının sofistike bir dalgası, artan sıklık ve karmaşıklığa sahip bulut ortamlarını hedefliyor ve modern altyapı güvenliğine…

NPM Paket Kayıt Defteri’nde, Ethereum ve Binance akıllı zincir cüzdanları boşaltmak için tasarlanmış kötü amaçlı paketler aracılığıyla geliştiricileri ve kripto…

Siber güvenlik araştırmacıları, Docker, Gitea ve Hashicorp Consul ve Nomad ile ilişkili olanlar gibi kamuya açık bir şekilde kripto para…

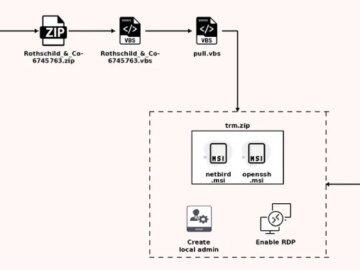

Siber güvenlik araştırmacıları, Avrupa, Afrika, Kanada, Orta Doğu ve Güney Asya’daki bankalarda, enerji şirketlerinde, sigortacılarda ve yatırım firmalarında finansal memurları…

Siber suçlular, platformda yüz binlerce kullanıcıya ulaşmış olan tehlikeli bilgi çalma kötü amaçlı yazılımlarını dağıtmak için AI tarafından oluşturulan öğretici…

Siber tehditler endişe verici bir hızda geliştikçe, kuruluşlar potansiyel ihlallerden bir adım önde kalmak için giderek daha fazla öngörücü analitiklere…

29 Mayıs 2025Ravie LakshmananKötü Yazılım / Windows Güvenliği Fortinet’in yeni bulgularına göre, siber güvenlik araştırmacıları, bozulmuş DOS ve PE başlıkları…

“ToughProgress” adlı sofistike bir kötü amaçlı yazılım kampanyası olan Google Tehdit İstihbarat Grubu (GTIG), Hoodoo olarak da bilinen kötü şöhretli…

Yapay Zeka ve Makine Öğrenimi, Genel Veri Koruma Yönetmeliği (GDPR), Yeni Nesil Teknolojiler ve Güvenli Geliştirme Alman Mahkemesi Tedbir Tedbir…

DPRK bağlantılı Velvet Chollima Advanced Kalıcı Tehdit (APT) Grubu, Güney Kore hükümet yetkililerini ve Kuzey Amerika, Güney Amerika, Avrupa ve…

27 Mayıs 2025Ravie Lakshmanan Bulut Güvenliği / Kötü Yazılım Microsoft, Rusya’ya bağlı bir tehdit aktöründen kaynaklanan daha önce belgesiz bir…