Etiket: Kullanan

20 Tem 2025Ravie LakshmananAI Güvenlik / Infostealers Olarak bilinen finansal olarak motive olmuş tehdit aktörü Şifreleme (AKA LARVA-208 ve Water…

Sofistike bir Çin tehdit oyuncusu kampanyası, dünya çapında Çince konuşan toplulukları hedefleyen en kalıcı kötü amaçlı yazılım dağıtım operasyonlarından biri…

Telegram Messenger olarak maskelenen silahlı Android uygulamalarını dağıtmak için 607 kötü niyetli alandan yararlanan sofistike bir kötü amaçlı yazılım kampanyası…

Kuzey Kore tehdit aktörleri, karmaşık siber operasyonlarını kripto para birimi girişimlerine karşı artırdılar ve hedef kuruluşlara sızmak için hileli zoom…

Eğitim, çocuk hizmetleri ve becerileri (Ofsted) Standartları Ofisi raporuna göre, kişiselleştirme eğitim sağlayıcılarının yapay zekayı (AI) deneme yollarından sadece bir…

Siber güvenlik araştırmacıları, popüler markaları taklit eden kimlik avı kampanyalarına dikkat çekiyor ve hedefleri tehdit aktörleri tarafından işletilen telefon numaralarını…

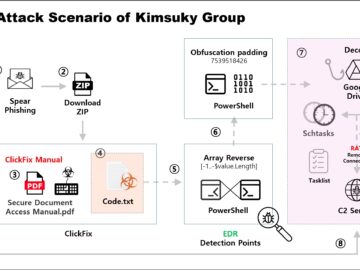

Kötü şöhretli Kuzey Kore tehdit grubu Kimuky, kullanıcıları kendi sistemlerinde kötü niyetli senaryolar yürütmeye kandırmak için “ClickFix” olarak bilinen sofistike…

Dağınık örümcek, 2022’nin başlarında siber güvenlik aşamasına, SIM-Swinging bir mürettebattan biraz daha fazlası olarak patladı, ancak 2025 ortalarında, dünyanın en…

Ağ Güvenlik Duvarları, Ağ Erişim Kontrolü, Güvenlik İşlemleri Trojanize NetExtender yükleyici verileri sabit kodlu IP adresine ekler Akhabokan Akan (Athokan_akhsha)…

Mobil ödeme güvenliği için bir gelişmede, siber güvenlik uzmanları, Android cihazlarını ödeme kartı verilerini çalmak için kullanan “SuperCard” adlı yeni…

Sofistike bir siber suç kampanyası, Booking.com gibi meşru platformları taklit etmek için tasarlanmış titizlikle hazırlanmış sahte seyahat rezervasyonu web siteleri…

Daha önce siber güvenlik uyarıları tarafından bunalmış Avustralya kuruluşları, Quorum’un AI odaklı yaklaşımı sayesinde önemli zaman tasarrufu sağlıyor. Quorum, Microsoft’un…