Etiket: korsanları

Bilgisayar korsanları, kötü amaçlı yazılım ve kripto para madenciliği yazılımlarını düşürmek için Rejetto’nun HTTP Dosya Sunucusu’nun (HFS) eski sürümlerini hedef…

Twilio, güvenli olmayan bir API uç noktasının tehdit aktörlerinin milyonlarca Authy çok faktörlü kimlik doğrulama kullanıcısının telefon numaralarını doğrulamasına olanak…

Bilgisayar korsanları, kullanıcıları hassas bilgilerini ifşa etmeye kandırmak için oldukça etkili ve düşük maliyetli bir yöntem olan kimlik avı saldırılarını…

Bilgisayar korsanları, HTTP Dosya Sunucusu (HFS) programındaki uzaktan kod yürütme güvenlik açığını aktif olarak kullanıyor. CVE-2024-23692 olarak tanımlanan güvenlik açığı,…

Siber suçlular, yeni bir kötü amaçlı SMS kampanyası dalgasıyla Apple Kimliği kullanıcılarını istismar etme çabalarını yoğunlaştırdı. Yaygın olarak “smishing” olarak…

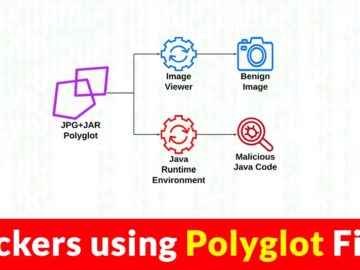

Çok dilli dosyalar çeşitli dosya formatı özelliklerine uymalı ve çağıran programa bağlı olarak farklı yanıtlar vermelidir. Bu durum, esas olarak…

Yeni bir Orcinius Truva Atı keşfedildi, enfeksiyonunu gizlemek için VBA Stomping kullanıyor. Çok aşamalı truva atı güncel kalmak ve ikinci…

Bilgisayar korsanları, kötü amaçlı faaliyetlerini meşru güvenlik değerlendirmeleri gibi göstermek için sıklıkla sızma testi hizmetlerini taklit ederler. Yetkili güvenlik testlerini…

Bilgisayar korsanları, macOS cihazlardan parolalar, finansal veriler ve kişisel dosyalar gibi hassas bilgileri gizlice çıkarmak için Mac Stealer’ı kötüye kullanıyor….

Bilgisayar korsanları, tüm D-Link DIR-859 WiFi yönlendiricilerini etkileyen kritik bir güvenlik açığından yararlanarak cihazdan şifreler de dahil olmak üzere hesap…

Kötü amaçlı yazılım depolama, dağıtım ve komuta ve kontrol (C2) işlemleri, güncel siber güvenlik tehditlerine yönelik bulut hizmetlerinden yararlanmak için…

3. Taraf Risk Yönetimi, Yönetişim ve Risk Yönetimi, Yama Yönetimi Progress Software: ‘Yeni Açıklanan Üçüncü Taraf Güvenlik Açığı Yeni Riskler…