Etiket: istismarları

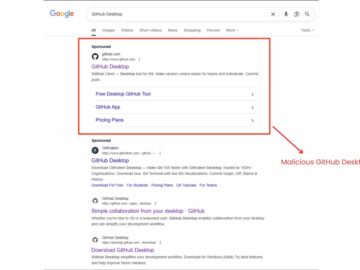

“GPugate” olarak adlandırılan gelişmiş bir kötü amaçlı yazılım kampanyası, Google reklamlarını ve GitHub’ın depo yapısını kullanıcıları kötü amaçlı yazılımlar indirmeye…

Bu yüzden bu istismarları ve onları nasıl bulacağınızı kaçırıyorsunuz [r19.io – Hackers Behind The Code] Source link

Siber Güvenlik ve Altyapı Güvenlik Ajansı (CISA), 28 Ağustos 2025’te önde gelen satıcıların ürünleri arasında yüksek ve orta yüzlük güvenlik…

Siber güvenlik uzmanları, Grup-IB tarafından yayınlanan kapsamlı bir araştırmada Shadowsilk adlı gelişmiş bir kalıcı tehdit (APT) kümesi keşfetti. En az…

CISA, 26 Ağustos 2025’te üç önemli endüstriyel kontrol sistemi (ICS) danışmanı yayınladı ve kuruluşları geniş çapta devralan otomasyon sistemlerini etkileyen…

Siber Güvenlik ve Altyapı Güvenlik Ajansı (CISA), 26 Ağustos 2025’te Invt VT-Designer ve Hmitool’da dokuz kritik güvenlik açıkını detaylandırarak üç…

Siber güvenlik araştırmacıları, bilinen güvenlik açıklarından yararlanan ve REDIS sunucularını IoT botnetleri, konut vekilleri veya kripto para madenciliği altyapısı gibi…

Siber güvenlik araştırmacıları, savunucuların güvendiği geleneksel güvenlik yanıt zaman çizelgesine temel olarak meydan okuyan, yalnızca 10-15 dakikada yayınlanmış ortak güvenlik…

Yapay zeka sistemleri, yeni yayınlanan ortak güvenlik açıkları ve maruziyetleri (CVES) için yalnızca 10-15 dakika içinde istismar başına yaklaşık 1…

Tehdit oyuncusu Grubu Kağıt Kurtadamıyla ilişkili siber casuslar, iş yazışmalarındaki bu tür eklerin ortaklığından yararlanan bir taktik olan görünüşte meşru…

CISA, 19 Ağustos 2025’te enerji ve üretim dahil kritik altyapı sektörlerini etkileyen ciddi güvenlik açıklarını vurgulayarak dört kapsamlı endüstriyel kontrol…

Siber güvenlik araştırmacıları Fantomcard Bu, Brezilya’daki bankacılık müşterilerini hedefleyen saldırılarda hileli işlemleri kolaylaştırmak için röle saldırıları yapmak için sahaya yakın…