Etiket: istismar

İşte geçen haftanın en ilginç haberlerinden bazılarına, makalelere, röportajlara ve videolara genel bir bakış: RSAC 2025 KonferansıRSAC 2025 konferansı San…

Canlı: Geliştirme İstismar | Kabuk Kod | Siber Güvenlik | Kırmızı Takım | AMA Source link

Cert Orange CyberDefense’e göre, CRAP CM’lerini etkileyen iki güvenlik açıkları, sunucuları ihlal etmek ve verileri çalmak için kullanma süresi devam…

Aktif! Posta Sıfır Gün Uzaktan Kod Yürütme Güvenlik Açığı, Japonya’daki büyük kuruluşlara yönelik saldırılarda aktif olarak kullanılmaktadır. Aktif! Mail, başlangıçta…

Ahnlab Güvenlik İstihbarat Merkezi (ASEC), kötü şöhretli Kuzey Kore hackleme grubu Kimuky ile bağlantılı “Larva-24005” adlı sofistike bir siber kampanyanın…

Sofistike bir siber-ihale operasyonunda, UNC5221 olarak bilinen ve Çin-Nexus’a sahip olduğundan şüphelenilen bir grup, Ivanti Connect Secure VPN cihazlarında kritik…

Kısaca kötü şöhretli Key Plug kötü amaçlı yazılımlarla bağlantılı bir sunucu, yanlışlıkla Fortinet güvenlik duvarı ve VPN cihazlarını hedeflemek için…

Tehdit aktörleri, şüphesiz kullanıcıları sahte Microsoft giriş sayfalarına yönlendirmek için kimlik avı saldırılarında Gamma adlı yapay zeka (AI) güçlü bir…

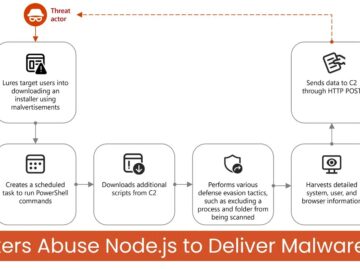

Tehdit aktörleri, veri hırsızlığı ve sistem uzlaşmasına yönelik sofistike kötü amaçlı yazılım kampanyaları başlatmak için modern web geliştiricileri için temel…

Openai’nin ChatGPT görüntü üreticisi, mevcut kimlik doğrulama sistemlerinde önemli bir güvenlik açığını vurgulayarak sadece dakikalar içinde ikna edici sahte pasaportlar…

Popüler bir kurumsal bulut depolama ve işbirliği platformu olan Centrestack’te, saldırganların etkilenen web sunucularında uzaktan keyfi kod yürütmesine izin verebilecek…

Bir tehdit oyuncunun, Fortinet’in önde gelen karanlık bir web forumunda Fortigate güvenlik duvarlarını hedefleyen sıfır gün istismarını bildirdiği bildirildiğinden, siber…