Etiket: istismar

Picus güvenliği ile bir milyondan fazla kötü amaçlı yazılım örneğinin yakın tarihli bir analizi, gizli komut ve kontrol (C2) operasyonları…

Kritik bir güvenlik açığı olan CVE-2024-52875, 9.2.5 ila 9.4.5 sürümlerini etkileyen GFI Keriocontrol güvenlik duvarlarında tanımlanmıştır. Uzaktan Kod Yürütme (RCE)…

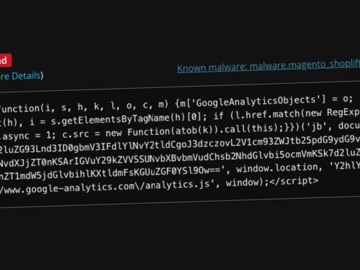

10 Şub 2025Ravie LakshmananKötü Yazılım / Ödeme Güvenliği Tehdit aktörleri, Magento tabanlı e-ticaret web sitelerini hedefleyen kredi kartı skimmer kötü…

1 milyondan fazla kötü amaçlı yazılım örneğinin yakın tarihli bir analizi, rakiplerin gizli komuta ve kontrol (C2) işlemlerini yürütmek için…

CVE-2024-12754 olarak tanımlanan popüler bir uzak masaüstü yazılımı olan AnyDesk’te yakın zamanda açıklanan bir güvenlik açığı, yerel saldırganların hassas sistem…

İşte geçen haftanın en ilginç haberlerinden bazılarına, makalelere, röportajlara ve videolara genel bir bakış: 7 Zip Sıfır Gün Güvenlik Açığı’nı…

2024’te Güney Kore, devlet destekli APT37 grubunun önemli bir tehdit oyuncusu olarak ortaya çıkmasıyla, ileri süren tehdit (APT) saldırılarında endişe…

Siber güvenlik firması Silent Push, “altyapı aklama” adı verilen yeni bir siber suçlu taktik tanımladı. Araştırmacılar, bu tekniğin siber suç…

Yapay Zeka ve Makine Öğrenimi, Yeni Nesil Teknolojiler ve Güvenli Geliştirme Google, İran ve Çin tehdit grubunun en aktif olduğunu…

Kerberos için HTTP’yi aktaran, çok noktaya yayın zehirlenmesinden yararlanan çığır açan bir teknik, son zamanlarda siber güvenlik araştırmacıları tarafından detaylandırılmıştır….

30 Ocak 2025Ravie LakshmananGüvenlik Açığı / IoT Güvenliği Dublajlı bir Mirai Botnet varyantı Subabağı Mitel telefonları etkileyen orta şiddetli bir…

Yine başka Varyant Bottnet Mirai turlar yapıyor, bu kez Mitel SIP telefonlarındaki kusurlardan yararlanarak hizmet olarak dağıtılmış hizmet (DDOS) hizmeti…