Etiket: İstemci

Google, CSE’nin (istemci tarafı şifreleme) artık Gmail ve Takvim kullanıcıları için genel kullanıma sunulduğunu duyurdu. Bu, daha fazla şirketin kendi…

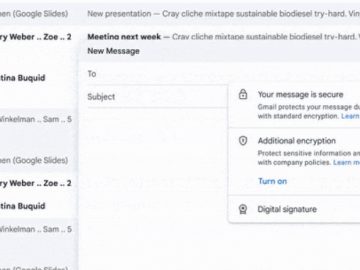

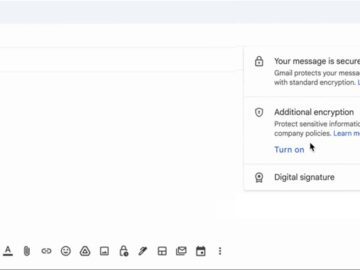

Google, kullanıcıların toplantı etkinlikleri oluşturmasına ve Google sunucularına gönderilmeden önce şifrelenmiş e-postalar gönderip almasına olanak tanıyan istemci tarafı şifrelemeli Gmail…

01 Mart 2023Ravie LakshmananŞifreleme / E-posta Güvenliği Google, 2022’nin sonlarında özelliğin pilot uygulamasını başlattıktan aylar sonra, Gmail ve Takvim için…

VMware, SD-WAN ve SASE müşterilerine yeni ve gelişmiş uzaktan çalışan/cihaz bağlantısı ve akıllı kablosuz yetenekler sağladı. İlgili olarak VMware, mobil…

Gmail istemci tarafı şifreleme (CSE) artık Google Workspace Enterprise Plus, Education Plus ve Education Standard müşterileri için genel kullanıma sunulmuştur….

SentryBay, Intune’un güçlü yönlerinden yararlanırken Microsoft Azure Sanal Masaüstü ve Windows 365’in istemci tarafı güvenlik açıklarını gidermek için özel olarak…

18 Aralık 2022Ravie Lakshmanan Cuma günü Google, platformun web sürümü kullanılarak gönderilen e-postaların güvenliğini sağlamak için Gmail için istemci tarafı…

TPG Telecom, bilgisayar korsanlarının müşterilerin kripto para birimini ve finansal bilgilerini aradığını iddia ediyor. 14 Aralık 2022’de Avustralya’nın en büyük…

Web barındırma ve veri merkezi sağlayıcıları için Plesk çok sevilen bir yönetim aracıdır. Web arayüzü, genellikle kullanıcılar tarafından dosya sunucularını…

35,6 milyon indirme ile OAuth 2.0 protokol sağlayıcısı, ciddi aşağı akış saldırı yüzeyine sahiptir OpenID Connect (OIDC) kimlik hizmeti Dex,…

PuTTY SSH ve Telnet istemcisinin truva atına dönüştürülmüş sürümlerini kullanmayı içeren “yeni bir mızraklı oltalama yöntemi”nden yararlanan bir Kuzey Kore…