Etiket: ile

Oracle, istikrarı iyileştirmeye ve bir dizi hataya hitap etmeye odaklanan açık kaynaklı sanallaştırma platformu için bir bakım güncellemesi olan VirtualBox…

Ajan AI, Yapay Zeka ve Makine Öğrenimi, Bulut Güvenliği Calypso’nun Kırmızı Takım ve Ajan Tehdit Araçları F5’in Uygulama Güvenlik Kenarını…

Marks & Spencer Baş Dijital ve Teknoloji Sorumlusu Rachel Higham, hala iyileştiği temel sistemlerine bir fidye yazılımı saldırısı sonrasında perakendeciyi…

ABD Senatörü Ron Wyden, Federal Ticaret Komisyonu’na (FTC), ajansın ürünlerinde yeterli güvenlik sağlayamadığı için Microsoft’u araştırmasını talep eden bir mektup…

Çinli bir APT grubu, Eggstreme adlı yeni, fitilsiz bir kötü amaçlı yazılım çerçevesi kullanarak bir Filipin askeri şirketinden ödün verdi….

Merck’in Luis Contasti Aguirre’si Dayanıklı OT Güvenlik Programları Binası Anna Delaney (Annamadeline) • 11 Eylül 2025 Lissti Aguirre, Global OT…

Ticari olarak mevcut flexispy casus yazılımların Kenya film yapımcılarına ait cihazlara gizlice kurulduğu vahiy, polis velayetinde basın özgürlüğü ve hükümet…

F5, platformu gerçek zamanlı tehdit savunması getiren Calypsoai’yi satın alma niyetini açıkladı, ölçekte kırmızı takım ve veri güvenliği üretici ve…

Mastermind, bir uyuşturucu efendisinin acımasızlığını bir silikon vadi girişimcisinin teknolojik bilgisiyle birleştiren korkutucu derecede güçlü bir internet özellikli kartelin yaratıcısı…

Ağustos ayı sonlarında ortaya çıkan sofistike bir NPM tedarik zinciri saldırısı, popüler JavaScript kütüphanelerine kötü niyetli yükler enjekte ederek binlerce…

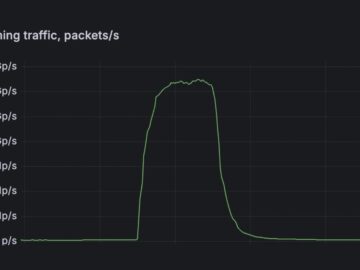

Fastnetmon bugün, Batı Avrupa’da önde gelen bir DDOS ovma satıcısının web sitesini hedefleyen rekor ölçekli dağıtılmış bir hizmet reddi (DDOS)…

E -posta dağıtım platformu Sendgrid’i taklit edin ve şüphesiz kullanıcıları kimlik bilgisi hasat sayfalarına yönlendirmeden önce meşruiyet ödünç vermek için…