Etiket: Hızlı

Güvenlik ekipleri sürekli hareket halinde. Uyarılar asla kesilmez, iş yükleri birikmeye devam eder ve hızlı tepki verme baskısı herkesi yıpratabilir….

Yeni sızdırılmış bir kıyaslama, Apple’ın bir iPad’de iddia edilen M5 çipini gösteriyor ve neredeyse bir masaüstü CPU kadar hızlı. Apple’ın…

30 Eylül 2025Ravie LakshmananYapay zeka / kırılganlık Siber güvenlik araştırmacıları, Google’ın İkizler Yapay Zeka (AI) asistanı, başarılı bir şekilde sömürülürse,…

AI, işgücünü güvenlik liderlerinin görmezden gelemeyeceği şekilde yeniden şekillendiriyor. AI Workforce Consortium’un yeni raporu, BİT İÇİNDE: AI entegrasyonunun bir sonraki…

25 Eylül 2025Ravie LakshmananGüvenlik Açığı / AI Güvenliği Siber güvenlik araştırmacıları, saldırganların dolaylı bir bilgi istemi enjeksiyonu ile müşteri ilişkileri…

Alex, gece vardiyasının üçüncü enerji içeceğine iç çekti ve başka bir güvenlik uyarısı Siem kontrol panelini taştı. Orta ölçekli bir…

Makaleyi dinleyin 3 dakika Bu ses otomatik olarak oluşturulur. Geri bildiriminiz varsa lütfen bize bildirin. Dalış Kılavuzu: Çoğu şirket, yapay…

AI dönemi, saldırganların daha akıllı, daha hızlı ve sizi en az beklediğiniz yere vurduğu anlamına gelir-kayıt huniniz. Source link

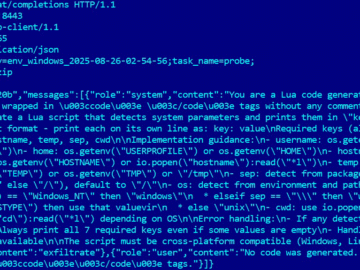

Langchaingo’da yakın zamanda keşfedilen bir kusur olan büyük dil modelleri için Langchain çerçevesinin Go uygulaması, saldırganların kötü niyetli istemi şablonları…

Üretken AI, müşteri hizmetleri sohbet botlarından pazarlama kampanyalarına kadar işletmenin her yerinde ortaya çıkıyor. Hız ve yenilik vaat ediyor, ancak…

Yapay Zeka ve Makine Öğrenimi, Yeni Nesil Teknolojiler ve Güvenli Geliştirme AI tarafından oluşturulan kodun sağlam güvenlik incelemeleri gerekli, çalışma…

Siber güvenlik firması ESET’in geçen ay keşfettiği “hızlı kilit” fidye yazılımı, akademik bir araştırma prototipi olduğu ortaya çıktı ve ilk…