Etiket: erişimi

Ubuntu’nun Linux çekirdeğinde, yerel saldırganların ayrıcalıkları yükseltmesine ve etkilenen sistemlerde potansiyel olarak kök erişimi elde etmesine olanak tanıyan kritik bir…

Ubiquiti’nin UniFi Access uygulamasının, yönetim API’sini kimlik doğrulama olmadan açıkta bırakan kritik bir kusura karşı savunmasız olduğu tespit edildi. Catchify…

Siber suçlular ve devlet destekli aktörler, tehlikeye atılmış ortamlarda kalıcı erişim sağlamak için OAuth uygulamalarını giderek daha fazla silah haline…

15 Ekim 2025Ravie LakshmananGüvenlik Açığı / Sunucu Güvenliği Siber güvenlik araştırmacıları, ICT Innovations’ın otomatik arama yazılımı ICTBroadcast’i etkileyen kritik bir…

VirusTotal (VT), platform erişiminde ve fiyatlandırmasında önemli değişiklikler yapıyor. Bu güncellemeler erişilebilirliği iyileştirmeyi ve işbirliğine olan bağlılığı güçlendirmeyi amaçlamaktadır. Şirket…

Geçtiğimiz iki ay boyunca tehdit aktörleri, Service Finder Bookings WordPress eklentisindeki kritik bir kimlik doğrulama atlama kusurunu silah haline getirerek,…

Microsoft, müşterilerin bazı Microsoft 365 hizmetlerine erişmesini engelleyen Azure Ön Kapı içerik dağıtım ağını (CDN) etkileyen bir kesintiyi çözmek için…

İşbirliğine dayalı kötü amaçlı yazılım analiz platformu VirusTotal, erişimi basitleştirmek ve katkıda bulunanları ödüllendirmek için büyük bir güncelleme duyurdu. Değişiklikler,…

Büyük bir hizmet kesintisi Microsoft 365’i etkiliyor ve kullanıcıların yönetim merkezine ve kimlik doğrulama için Microsoft Entra ID’yi kullanan diğer…

Önemli bir Microsoft 365 kesintisi, kullanıcıların Microsoft Teams, Exchange Online ve Microsoft 365 yönetim merkezi dahil olmak üzere birçok kritik…

Microsoft, kullanıcıların Microsoft Teams, Exchange Online ve yönetim merkezi dahil olmak üzere Microsoft 365 hizmetlerine erişimini engelleyen devam eden kesintiyi…

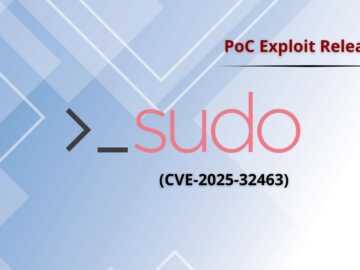

Sudo yardımcı programında belirli konfigürasyonlar altında kök erişimi sağlayabilen yerel ayrıcalık artış (LPE) kusuru olan CVE-2025-32463 için halka açık bir…