Etiket: Erişim

MasterCard ve ChainLink, herhangi bir MasterCard kullanarak doğrudan merkezi olmayan borsalardan (DEXS) kripto satın almanın yeni bir yolu olan Power…

25 Haz 2025Ravie LakshmananVPN Güvenliği / Kötü Yazılım Bilinmeyen tehdit aktörleri, yüklemiş olabilecek şüpheli kullanıcılardan kimlik bilgilerini çalmak için Sonicwall’un…

“Xperttechy” olarak bilinen kötü şöhretli bir tehdit oyuncusu, önde gelen bir karanlık web forumunda Eaglespy V5 olarak adlandırılan Eaglespy Remote…

Xiaomi’nin birlikte çalışabilirlik uygulamasında ciddi bir güvenlik açığı keşfedildi ve potansiyel olarak milyonlarca kullanıcıyı yetkisiz cihaz erişimine maruz bıraktı. CVE-2024-45347…

CVE-2024-45347 olarak izlenen kritik bir güvenlik açığı, Xiaomi’nin MI Connect Service uygulamasında keşfedildi ve milyonlarca kullanıcıyı akıllı cihazlarına yetkisiz erişim…

2017’den bu yana yılda ortalama 10 satın alma ile erişim grubu, farklı sistemleri BT yığınına entegre etmede iyi oldu. Ancak…

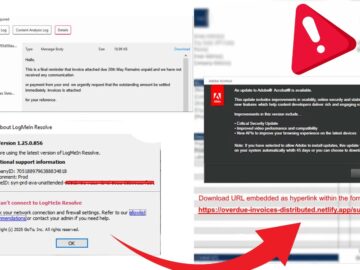

Cyberarmor, meşru bir uzaktan erişim aracı olan Logmein’in kötü niyetli bir varyantını dağıtmak için yaygın olarak kullanılan bir ön uç…

Genel Veri Koruma Yönetmeliği (GDPR), Geo Focus: Birleşik Krallık, Geo’ya özgü Hükümet, Bill’in ekonomiye 10 milyar pound pompalayacağını söylüyor Akhabokan…

**İleri Kalıcı Tehdit Grubu Silver Fox: Sağlık Sektöründe Siber Casusluk** Void Arachne veya Valley’in Büyük Hırsızı olarak da bilinen Çin…

Kullanıcı sistemleri üzerinde yetkisiz kontrol elde etmek için Logmein Remonein uzaktan erişim yazılımını çözen gelişmiş bir siber saldırı kampanyası ortaya…

Kurumsal ağlara ilk erişim sağlama konusunda uzmanlaşmış kötü şöhretli Ryuk fidye yazılımı operasyonunun bir üyesi ABD’ye iade edilmiştir. Şüpheli, FBI’ın…

Siber güvenlik uzmanları, sistem yöneticilerini silahlandırılmış macun indirmeleri yoluyla hedefleyen kötü amaçlı reklamlardan yararlanan sofistike bir kötü amaçlı yazılım kampanyası…