Etiket: dönüştürüyor

Oyun Tasarımını Dönüştürüyor: Sürükleyici Ses Efektleri Ekleme Source link

Bu süreci kolaylaştırmak ve genel anlamda anlayışı geliştirmek için tasarlanmış devrim niteliğinde bir araç olan HackerOne’ın AI Yardımcı Pilotu Hai’ye…

Şirketler, siber saldırganların geniş dilli modelleri (LLM’ler) ve sistemlerini otomatik olarak tarayıp kullanan diğer üretken yapay zeka sistemlerini kullanarak yeni…

Son yıllarda yapay zeka (AI), Kimlik Erişim Yönetimi’nde (IAM) devrim yaratmaya başladı ve bu önemli alanda siber güvenliğe nasıl yaklaşılacağını…

Siber riskler, sürücüler için araba kazası veya ev sahipleri için doğal afet tehlikesi gibi hayattaki diğer bilinen risklerden farklıdır. Bunlar,…

Şirketler yapay zekaya yaptıkları yatırımların çalışan üretkenliğini ortaya çıkarmasını, müşteri deneyimini iyileştirmesini ve geliri artırmasını bekliyor; ancak bu tam olarak…

Corero Network Security, yeni bir bulut tabanlı kullanılabilirlik koruma platformu olan CORE’u başlattı. CORE by Corero Network Security, bir şirketin…

Bulut tabanlı çözümler, yazılım kalite güvencesi (QA) endüstrisini dönüştürüyor. Kuruluşlar geliştirme ve doğrulama süreçlerini giderek daha fazla buluta taşıdıkça, QA…

Bu Help Net Security röportajında, Quest Software’de Başkan ve Genel Müdür olan John Hernandez, gelişmiş tehditlere karşı siber güvenlik dayanıklılığını…

İran’a ait devlet düzeyindeki bir APT, modüler arka kapısını tek parça bir PowerShell Truva Atı’na dönüştürerek zamanı geriye almaya çalışıyor….

Bir araştırmacı, Windows bilgisayarlarını, daha önce tam yama uygulanmış olsalar bile, gizlice, kalıcı olarak ve geri döndürülemez şekilde savunmasız hale…

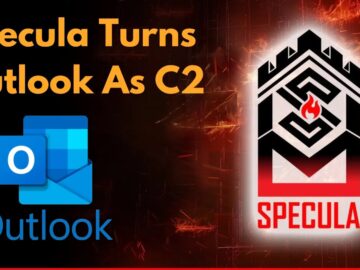

Specula aracı, Microsoft Outlook’u keyfi komutları çalıştırabilen bir C2 Sunucusuna dönüştürmek için bir Kayıt Defteri kullanır. Temel olarak Specula, Outlook…