Etiket: Detaylandırıyor

Siber güvenlik satıcısı Darktrace’taki araştırmacılar, Söylediklerini ortaya çıkardılar, NBMiner kriptominasyon kötü amaçlı yazılımlarının ilk belgelenmiş durumu, kötü amaçlı kod kodlarını…

Güvenlik araştırmacıları ve siber güvenlik uzmanları, kötü niyetli aktörlerin geleneksel savunma mekanizmalarını atlamasına izin veren yük yükü gizleme tekniklerinin artan…

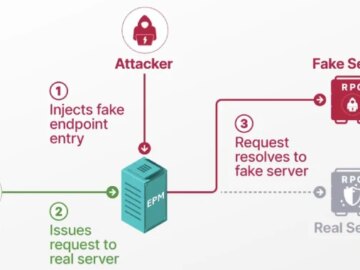

10 Ağu 2025Ravie LakshmananGüvenlik Açığı / Uç Noktası Güvenliği Siber güvenlik araştırmacıları, Microsoft’un Windows Uzaktan Prosedür Çağrısı (RPC) iletişim protokolünde,…

AIM Security’deki araştırmacılar, bu hafta Microsoft Copilot’un kritik şiddetin güvenlik açığını, hızlı enjeksiyon saldırıları yoluyla hassas veri açığa çıkmasını sağlayabilecek…

05 Haz, 2025Ravie LakshmananTehdit İstihbaratı / Ağ Güvenliği Acı olarak bilinen tehdit oyuncusu, Hindistan hükümetinin çıkarlarıyla uyumlu istihbarat toplamakla görevli…

Github, özel olarak sistem günlüklerini ve operasyonel verileri analiz eden güvenlik uzmanları için tasarlanmış AI destekli kodlama asistanı Copilot’un çığır…

Yakın zamanda Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA) tarafından ABD’deki kritik bir altyapı kuruluşunda kapsamlı bir Kırmızı Takım Değerlendirmesi…

Siber Güvenlik ve Altyapı Güvenlik Ajansı (CISA) ve Federal Soruşturma Bürosu (FBI), kötü niyetli bilgisayar korsanlarının en son kimlik avı…

İhlal Bildirimi, Siber Suç, Dolandırıcılık Yönetimi ve Siber Suç Mahkeme Başvurusu: Tehdit Aktörü BT Hizmet Masası Yüklenicisinden Yönetici Kimlik Bilgilerini…

ShinyHunter bilgisayar korsanlarının doğrudan EPAM çalışanını hacklememiş olması ve bilgi hırsızları tarafından çalınan eski kimlik bilgileri depolarından elde ettikleri kullanıcı…

Üretken yapay zeka sistemleri, sistemle insan etkileşimini geliştirmeye yönelik çeşitli bileşenler ve modellerden oluşur. Ancak mümkün olduğu kadar gerçekçi ve…

Yakın zamanda yapılan bir analizde siber güvenlik araştırmacıları Microsoft Entra Connect Sync ve Cloud Sync’in inceliklerini derinlemesine inceleyerek potansiyel güvenlik…