Etiket: Çerçevesini

Meydan okumalı sistemlere kalıcı erişim sağlamak için Xiebroc2 komutunu ve kontrol çerçevesini dağıtarak, yanlış yönetilen Microsoft SQL sunucularını hedefleyen gelişmiş…

Açık kaynaklı XiebroC2 komut ve kontrol (C2) çerçevesinin konuşlandırılmasıyla sonuçlanan, yanlış yönetilen MS-SQL sunucularını hedefleyen saldırılarda bir artış. Cobalt Strike…

Ping Identity, AI ajanlarının yükselişinin yarattığı güven boşluğunu kapatmak için tasarlanmış yeni bir AI çerçevesinin yanı sıra yönetici üretkenliğini artıran…

Veri Gizliliği, Veri Güvenliği AB Genel Mahkemesi, Atlantik Trans Akışlarının Destekçilerine Zafer Veriyor Akhabokan Akan (Athokan_akhsha) • 3 Eylül 2025…

Palo Alto Networks Birimi 42 Tehdit Araştırma Ekibi, Siber Güvenlik İstihbarat Analizinde uzun süredir devam eden zorlukları ele alarak Tehdit…

Palo Alto Networks’ün tehdit araştırma bölümü olan birim 42, geleneksel olarak tehdit oyuncusu atıf sürecini yapılandırılmış, kanıta dayalı bir bilime…

Bankacılık Trojan ‘Coyote’in yeni bir varyantı, potansiyel kimlik bilgisi hırsızlığı için cihazda hangi bankacılık ve kripto para değişim sitelerinin erişildiğini…

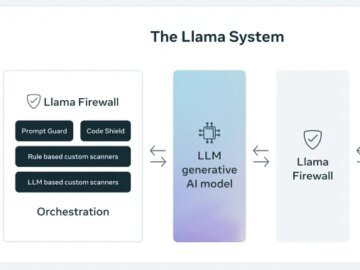

30 Nisan 2025Ravie LakshmananGüvenli Kodlama / Güvenlik Açığı Meta Salı günü duyurdu Lamafirewallyapay zeka (AI) sistemlerini hızlı enjeksiyon, jailbreaks ve…

Değişiklikler, Ulusal Standartlar ve Teknoloji Enstitüsü ile entegrasyonu sıkılaştırmayı ve kuruluşların gizlilik risklerini ele almak için daha güçlü bir duruş…

Blackcloak yeni bir çerçeve, dijital yönetici koruması yayınladı: Dijital Yönetici Koruması Standardı (DEP) belirleyen Çerçeve ve Değerlendirme Metodolojisi. Yüksek profilli…

ABD İç Güvenlik Bakanlığı (DHS), kritik altyapılarda yapay zekanın (AI) güvenli bir şekilde nasıl geliştirilip dağıtılacağını ana hatlarıyla açıklayan öneriler…

Yönetişim, risk ve uyumluluk (GRC) çerçeveleri, profesyonellerin bir kuruluşun risk duruşunu değerlendirmesine, teknolojik girişimleri iş hedefleriyle uyumlu hale getirmesine ve…