Etiket: Bir

Yazan: Brad Tompkins, İcra Direktörü, VMUG Her BT uzmanı, işe yarayan bir şeyi ilk kez yaptıkları zamanı hatırlar. Mükemmel şekilde…

Spam uzun süredir blockchain ağlarında sorun teşkil ediyor, işlem kuyruklarını tıkıyor ve ücretleri artırıyor. Delft Teknoloji Üniversitesi’nden yeni bir araştırma…

Bu Help Net Security videosunda Onapsis Araştırma Direktörü Paul Laudanski, SAP sıfır gün güvenlik açığından alınan önemli dersleri tartışıyor. Geliri,…

Binlerce ağ; çoğu Federal hükümet Çarşamba günü yaptığı uyarıda, bunların büyük bir kısmının ABD hükümeti ve Fortune 500 şirketleri tarafından…

CISO Eğitimleri , Yönetişim ve Risk Yönetimi , Liderlik ve Yönetici İletişimi ISMG’den Sean Mack, Uzun Vadeli Risk Azaltımı için…

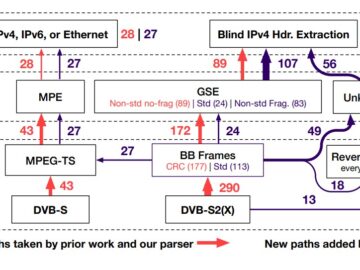

Uydu bağlantıları şaşırtıcı miktarda şifrelenmemiş trafik içeriyor ve belki de daha da şaşırtıcı olanı, şifrelenmemiş trafiği keşfeden araştırmacıların bunu yaklaşık…

Haber son Dominion Voting Systems’in Missouri merkezli bir elektronik anket kitabı üreticisi olan Knowink’in kurucusu ve CEO’su tarafından satın alındığı…

Yönetilen bir hata ödül programı başlatmanın zamanının gelip gelmediğini merak ediyorsanız… Source link

Güvenlik araştırmacıları, Google Authenticator’dan ve diğer hassas mobil uygulamalardan iki faktörlü kimlik doğrulama kodlarını 30 saniyeden kısa sürede çıkarabilen “Pixnapping”…

Yapay zeka, Oracle’ın yenilenen ve markalaştırılan müşteri etkinliğinde tahmin edilebileceği gibi ön planda ve merkezde yer aldı; organizasyon, yalnızca birkaç…

Android cihazlar İki faktörlü kimlik doğrulama kodlarını, konum zaman çizelgelerini ve diğer özel verileri 30 saniyeden kısa sürede gizlice çalabilen…

CISO Eğitimleri , Veri Gizliliği , Veri Güvenliği Siber Güvenlik Gücünü Veri Koruma Sorumluluğuyla Harmanlamak Manoj Kuruvanthy • 14 Ekim…