Etiket: bilgisayar

Resim: Yolculuk Ortası GG-18, GG-20 ve Lindell 17 gibi yaygın olarak kullanılan kriptografik protokollerin uygulanmasında “BitForge” olarak adlandırılan birden çok…

Ukrayna, açık kaynaklı bir sömürü sonrası ve komuta ve kontrol çerçevesi olan ‘Merlin’i kullanan devlet kuruluşlarını hedef alan bir saldırı…

Google, tehdit aktörlerine yayınlanan n-day ve zero-day kusurlarından yararlanmaları için fazladan zaman tanıyan büyüyen yama açığı sorununu çözmek için Google…

SentinelLabs araştırmacılarına göre, Kuzey Kore devlet destekli bilgisayar korsanları Rus füze üreticisi NPO Mashinostroyeniya’yı ihlal etti. Kuzey Koreli hackerlar ortaya…

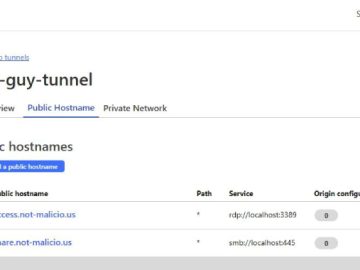

Mevcut siber güvenlik çağında, tehdit aktörleri aktif olarak ağlardan yararlanmak için yaratıcı ve yeni yöntemler benimsiyor. Bazıları artık tanıdık araçlar…

Son raporlar, tehdit aktörlerinin Komut Dosyası çocuklarını veya amatör bilgisayar korsanlarını asla amaçlamadıkları kötü niyetli eylemler gerçekleştirmeleri için manipüle ettiğini…

08 Ağu 2023THNSiber Tehdit / Ağ Güvenliği Yeni araştırma, tehdit aktörlerinin güvenliği ihlal edilmiş ana bilgisayarlardan gizli iletişim kanalları oluşturmak…

Üretken yapay zekanın ChatGPT’deki hızlı büyümesi, bilgisayar korsanları onu birkaç yasa dışı amaç için kullandığından, mevcut tehdit ortamını aktif olarak…

Sürekli derin öğrenme gelişmeleri, yaygın mikrofonlar ve çevrimiçi hizmetler, klavyelerde akustik yan kanal saldırıları tehdidini aktif olarak artırıyor. Yenilikçi bir…

Tarafından incelenen teknik kanıtlara göre, seçkin bir Kuzey Koreli hacker grubu, geçen yıl en az beş ay boyunca büyük bir…

Bilgisayar korsanları, güvenliği ihlal edilmiş cihazlardan gizli HTTPS bağlantıları oluşturmak, güvenlik duvarlarını atlamak ve uzun vadeli kalıcılığı sürdürmek için meşru…

Kuzey Koreli tehdit aktörleri, aşağıdakiler de dahil olmak üzere yıl boyunca verimli kampanya içgörülerini ortaya çıkararak güvenlik uzmanlarının aktif olarak…