Etiket: Attack

Your worst day can begin so innocuously – you leave home, you stop to pick up your coffee order, you…

Krasnoyarsk Bölgesel Havayolları (Krasavia), birincil çevrimiçi hizmetlerini çalışmaz hale getiren sofistike bir siber saldırıyı doğruladı. İhlal, havayolunun web portalını ve…

Küresel olarak, AI’dan siber suçların ve diğer tehdit kaynaklarının 2025’te yılda 10.5 trilyon dolara mal olacağı tahmin ediliyor – 2015’ten…

Önemli bir siber saldırı, 24 Ağustos’ta Nevada’nın devlet hükümet ağını bozdu ve tüm eyalet ofis şubelerini 48 saat boyunca operasyonları…

Önemli bir siber saldırı, tehdit aktörlerinin hassas çalışan bilgilerine yetkisiz erişim elde etmek için yakın zamanda açıklanan bir Microsoft güvenlik…

Bouygues Telecom’da bir siber saldırı 6.4 milyon müşteri için verileri açıkladı. Şirket müşterileri yüksek alarma sahip olmaları konusunda uyardığı için…

Fransa’nın önde gelen telekomünikasyon devi Orange Pazartesi günü, 25 Temmuz 2025 Cuma günü bilgi sistemlerinden birini hedefleyen önemli bir siber…

Tayland Çalışma Bakanlığı siber saldırı, yeni vahiyler geldikçe yoğunlaştı, bu da planlanan bir veri ihlalinin bakanlığın dijital altyapısını etkilediğini gösteriyor….

Washington Post, birden fazla gazetecinin e -posta hesaplarını tehlikeye atan, güvenlik uzmanları ve federal yetkililer yabancı bir hükümetin katılımını öneren…

Kuzey Amerika’nın en büyük halka açık toptan distribütörü United Natural Foods (UNFI), yeni bir siber saldırının ardından bazı sistemleri kapatmaya…

BT yönetimi ve uzaktan erişim yazılımının önde gelen bir sağlayıcısı olan ConnectWise, sofistike bir ulus devlet aktörüne atfedilen bir siber…

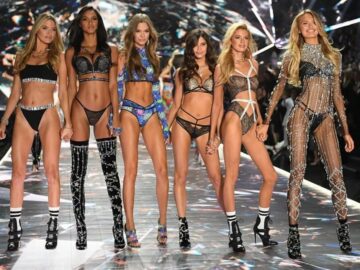

Victoria’s Secret, küresel olarak tanınan iç çamaşırı ve moda perakendecisi, ABD e-ticaret web sitesini çevrimdışı aldı ve onaylanmış bir şekilde…