Etiket: Amaçlıyor

Microsoft’un son istihbarat raporunda, İran devlet bağlantılı grupların 2024 ABD başkanlık seçimlerine müdahale etme yönündeki endişe verici çabaları ortaya konuldu….

08 Ağu Yeni Avrupa Birliği Düzenlemeleri Siber Güvenliği Sıkılaştırmayı Amaçlıyor 09:10’da yayınlandı Bloglarda Di Freeze tarafından Cybercrime Magazine editörlerinden bu…

Dünya Ticaret Örgütü’nde (DTÖ) beş yıl süren müzakerelerin ardından İngiltere ve 90 ülke, sınır ötesi elektronik işlemleri kolaylaştırmayı ve dijital…

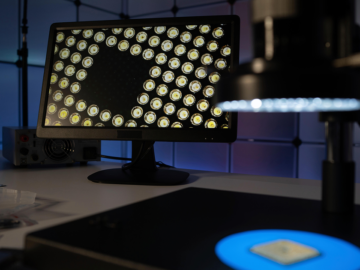

CHERI Alliance adlı yeni bir çip güvenliği konsorsiyumu, donanım belleğinde depolanan verileri siber saldırganlardan korumaya odaklanıyor. İttifak, bilgisayar korsanlarının sistemleri…

Fransa hükümetinin yakın zamanda Atos’un büyük veri ve siber güvenlik bölümünü yaklaşık 750 milyon dolara satın alma teklifi, mali açıdan…

Yazılım Malzeme Listesi (SBOM), Standartlar, Düzenlemeler ve Uyumluluk OpenSSF, Küresel Yazılım Tedarik Zinciri Projesini Başlatmak İçin DHS ve CISA ile…

Web3 hareketi her geçen gün daha da güçleniyor. Yavaş ama emin adımlarla, ademi merkeziyetçilik ve veri sahipliği kavramı aracılığıyla gücü…

Google, çerezleri belirli bir cihaza bağlayan, bilgisayar korsanlarının bunları çalmasını ve kullanıcıların hesaplarını ele geçirmek için kullanmasını engelleyen yeni bir…

SQL enjeksiyon güvenlik açıkları tedarik zincirlerini rahatsız etmeye devam ediyor ve Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA) ile Federal…

İçlerinde yerleşik Web sunucuları bulunan programlanabilir mantık denetleyicilerinin (PLC'ler) çoğalması, saldırganlara, kritik altyapı sektörlerindeki endüstriyel kontrol sistemlerine (ICS) yönelik operasyonel…

HIPAA/HITECH, Standartlar, Düzenlemeler ve Uyumluluk HHS OCR, NIST, HIPAA Siber Kılavuzunu Sonlandırdı; HSCC Güvenlik ve Gizlilik Kaynağını Sorunlandırıyor Marianne Kolbasuk…

Dubai merkezli AmiViz ve ABD merkezli Nesnelerin İnterneti güvenlik sağlayıcısı Asimily, Orta Doğu’da endüstriyel Nesnelerin İnterneti (IoT) ve tıbbi cihaz…