XLab’daki siber güvenlik araştırmacıları, PolarEdge adı verilen, 25.000’den fazla Nesnelerin İnterneti cihazını tehlikeye atan ve savunmasız uç cihazların sistematik olarak kullanılması yoluyla 140 komuta ve kontrol sunucusu kuran gelişmiş bir hizmet olarak altyapı botnet operasyonunu ortaya çıkardı.

Yeni ortaya çıkan RPX aktarma sistemi, tehdit aktörlerinin saldırı kaynaklarını etkili bir şekilde gizleyen ve geleneksel tespit yöntemlerini baltalayan operasyonel aktarma kutusu ağlarını nasıl oluşturduklarını ortaya koyuyor.

30 Mayıs 2025’te, XLab’ın Siber Tehdit Analizi ve Analiz Sistemi, VirusTotal’da başlangıçta sıfır algılama gösteren bir ELF dosyası dağıtan 111.119.223.196 IP adresini tespit etti ve kapsamlı bir araştırmaya yol açtı.

Araştırmacılar, hedefe yönelik korelasyon analizi yoluyla, güvenliği ihlal edilmiş cihazları proxy havuzlarına dahil etmekten, proxy hizmetleri sağlamaktan ve uzaktan komut yürütmeyi mümkün kılmaktan sorumlu, daha önce belgelenmemiş bir bileşen olan RPX_Client’i keşfetti.

Araştırma, Sekoia tarafından ilk kez Şubat 2025’te açıklanan PolarEdge’in, Operasyonel Aktarma Kutusu ağı oluşturmak için satın alınan sanal özel sunucuların yanı sıra savunmasız IoT ve uç cihazlardan yararlandığını ortaya çıkardı.

Bu mimari, konut proxy’lerine benzer şekilde çalışır ancak uzun vadeli gizliliği ve trafiği gizlemeyi vurgulayarak, onu özellikle gelişmiş kalıcı tehdit aktörleri için cazip hale getirir.

Güvenlik firması Mandiant, bu ağların geleneksel uzlaşma göstergelerini nasıl etkisiz hale getirdiğini vurgulayarak, bu zorluğu “ORB’ler yükseldikçe IOC’nin nesli tükeniyor” ifadesiyle nitelendirdi.

Küresel Enfeksiyon Ölçeği

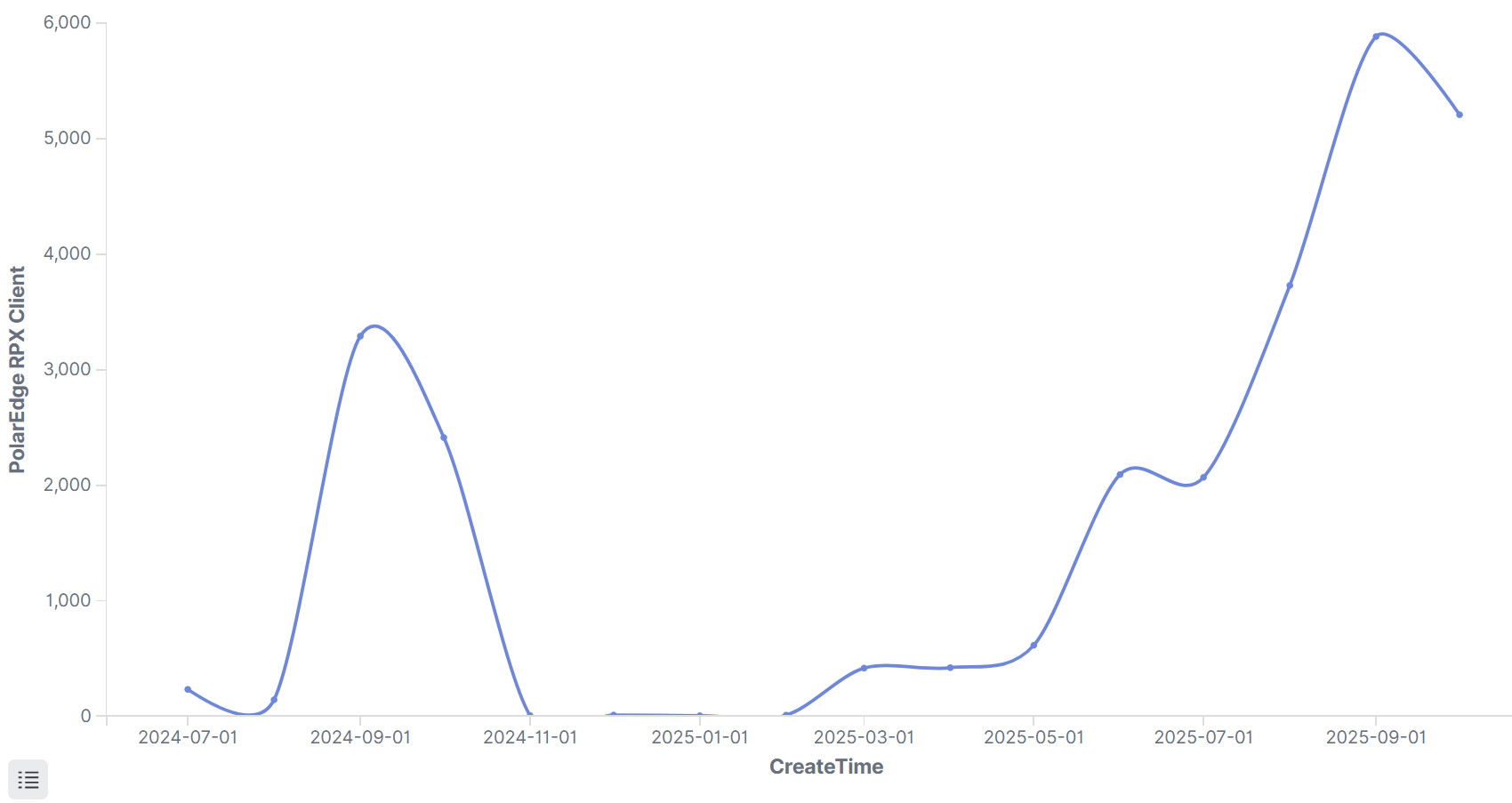

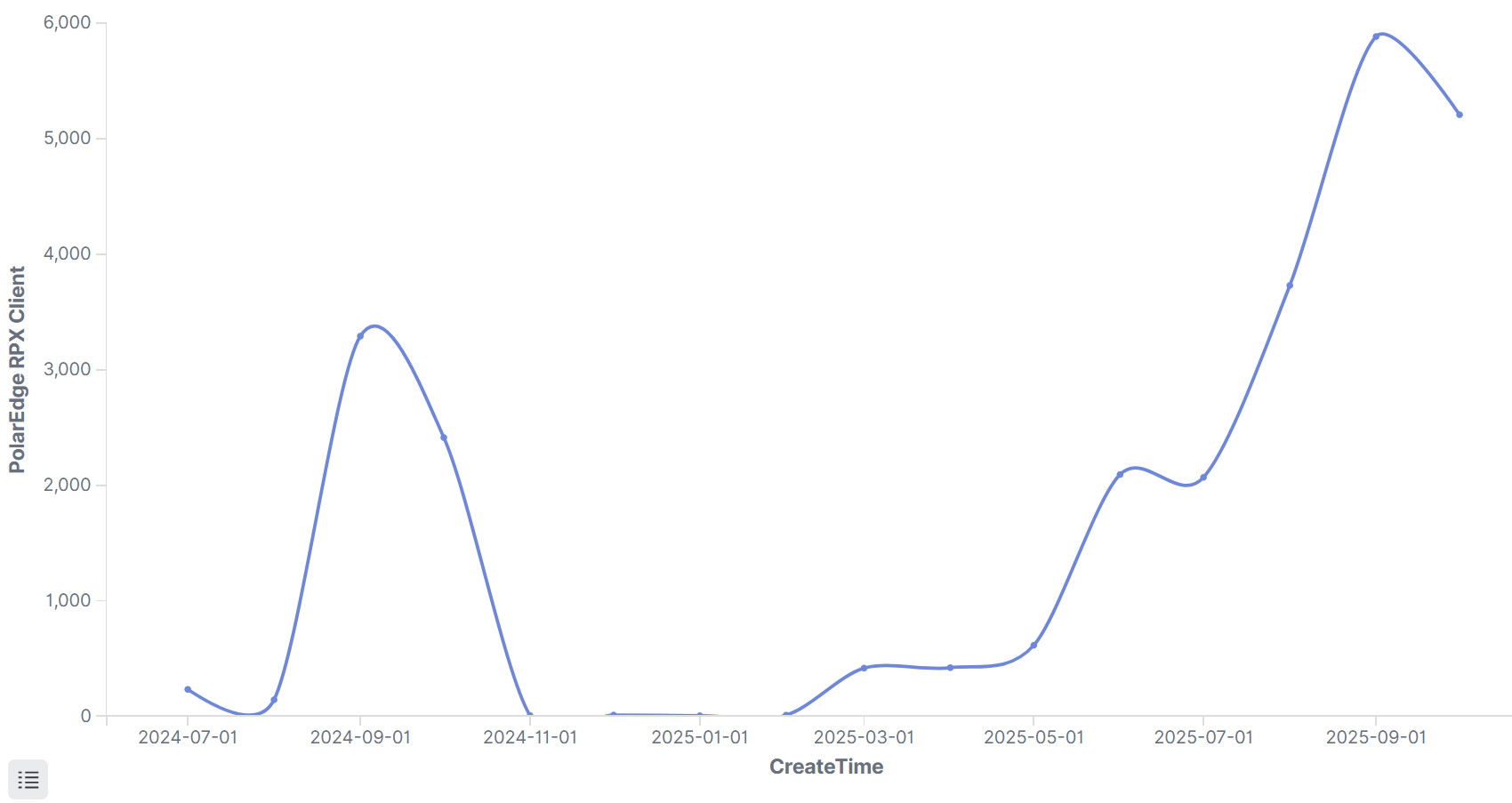

RPX_Client veri kümelerinin analizi, Temmuz 2024’ten bu yana botnet’in 40 ülke ve bölgede kümülatif olarak 25.000’den fazla IP adresine bulaştığını ve enfeksiyon oranlarının sürekli artış eğilimi gösterdiğini ortaya çıkardı.

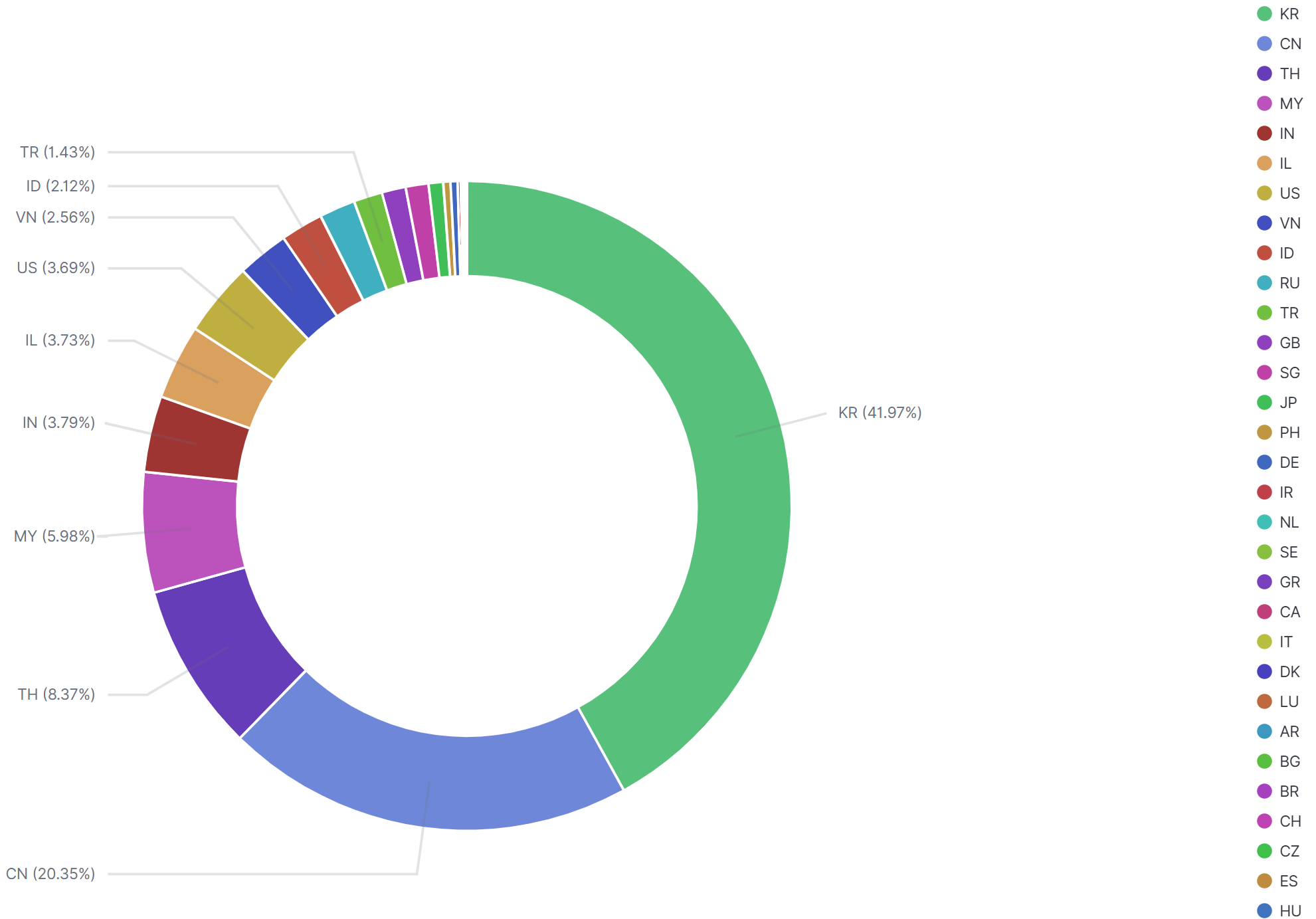

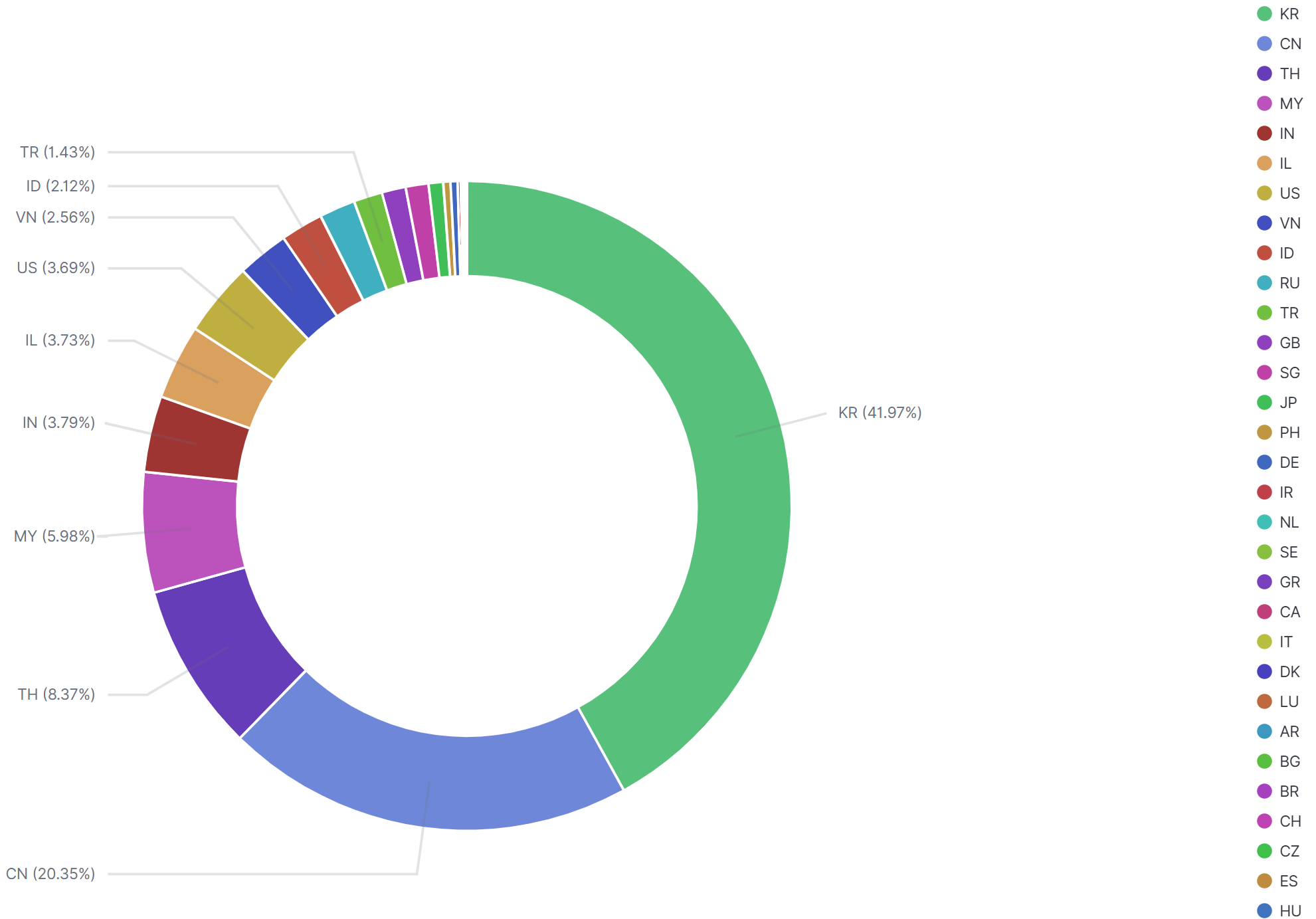

Ele geçirilen cihazlar öncelikle Güneydoğu Asya ve Kuzey Amerika’da yoğunlaşıyor; enfeksiyonların yüzde 41,97’sini Güney Kore oluşturuyor, onu yüzde 20,35 ile Çin, yüzde 8,37 ile Tayland ve yüzde 5,98 ile Malezya takip ediyor.

Birincil hedefler arasında KT CCTV sistemleri ve Shenzhen TVT dijital video kayıt cihazları yer alıyor ve bunlar birlikte virüslü cihazların yüzde 90’ından fazlasını temsil ediyor.

Güvenliği ihlal edilen ek ekipmanlar arasında Asus yönlendiricileri, DrayTek yönlendiricileri, Cisco RV340 VPN yönlendiricileri, D-Link yönlendiricileri, Cyberoam birleşik tehdit yönetimi cihazları ve Uniview web kameraları yer alıyor.

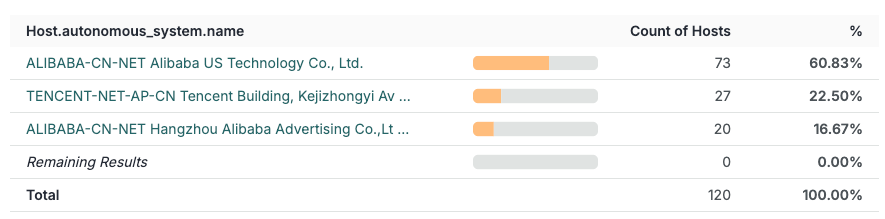

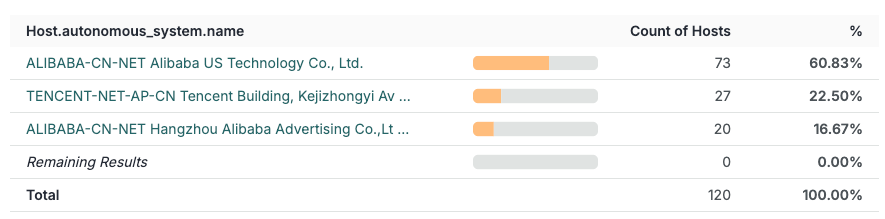

Bu 140 sunucu ilginç özellikler sergiliyor: hepsi ASN 45102, 37963 ve 132203’te yoğunlaşan ve Alibaba Cloud ve Tencent Cloud’da barındırılan VPS düğümleridir.

Tersine mühendislik ayrıca proxy havuz düğümlerini Clash yapılandırma dosyalarına aktaran ve saldırganların veya belirli kampanyaların kullanımına olanak tanıyan bir API’yi de ortaya çıkardı.

RPX İstemcisi: 25.000’den Fazla Etkilenen Cihaz

Teknik yollarla kısmi RPX_Client veri kümelerini elde ettik. Veriler IP, marka, createAt ve onlineTime gibi alanları içerir ve PolarEdge RPX’in enfeksiyon ölçeği, coğrafi dağıtım ve cihaz türleri gibi birden fazla boyutta derinlemesine analizine olanak tanır.

İstatistikler, Temmuz 2024’ten bu yana kümülatif olarak 25.000’den fazla IP’nin etkilendiğini ve enfeksiyon ölçeğinin sürekli bir artış eğilimi gösterdiğini gösteriyor.

Virüs bulaşan cihazlar, başta Güneydoğu Asya ve Kuzey Amerika olmak üzere 40 ülke ve bölgeye dağılmış durumda.

İlk 10 ülke şöyle: Güney Kore %41,97, Çin %20,35, Tayland %8,37, Malezya %5,98, Hindistan %3,79, İsrail %3,73, ABD %3,69, Vietnam %2,56, Endonezya %2,12, Rusya %1,19.

Saldırganlar, Nisan 2025’ten itibaren kötü amaçlı komut dosyalarını yaymak için CVE-2023-20118’den yararlandı ve değiştirilmiş başlatma komut dosyaları aracılığıyla kalıcılık sağladı.

RPX sistemi, RPX_Server’ın doğrudan hedeflere bağlanmayan bir ters bağlantı proxy ağ geçidi olarak çalıştığı bir istemci-sunucu mimarisi aracılığıyla çalışır.

Bunun yerine, kayıtlı proxy düğümlerini hedeflere bağlanmak üzere zamanlar ve bunlar daha sonra ağ geçidinde dinamik olarak tahsis edilen geçici bağlantı noktalarına ters bağlantılar kurar. Bu çok atlamalı tasarım, şeffaf trafik köprüleme yoluyla saldırı kaynaklarını etkili bir şekilde gizler.

Sunucu altyapısı, öncelikle Alibaba Cloud ve Tencent Cloud’da barındırılan, 45102, 37963 ve 132203 otonom sistem numaralarında yoğunlaşan 140 VPS düğümünden oluşur.

Bu sunucular dört temel hizmeti çalıştırır: Proxy işlemleri için RPX_Server, düğüm yönetimi ve oturum doğrulama için Go-Admin, ters proxy modunda çalışan Nginx ve proxy hizmetleri için Go-Shadowsocks.

Her hizmet, araştırmacıların aktif altyapıyı tanımlamak için kullandığı, kendinden imzalı sabit sertifikalar da dahil olmak üzere, farklı ağ parmak izleri üretir.

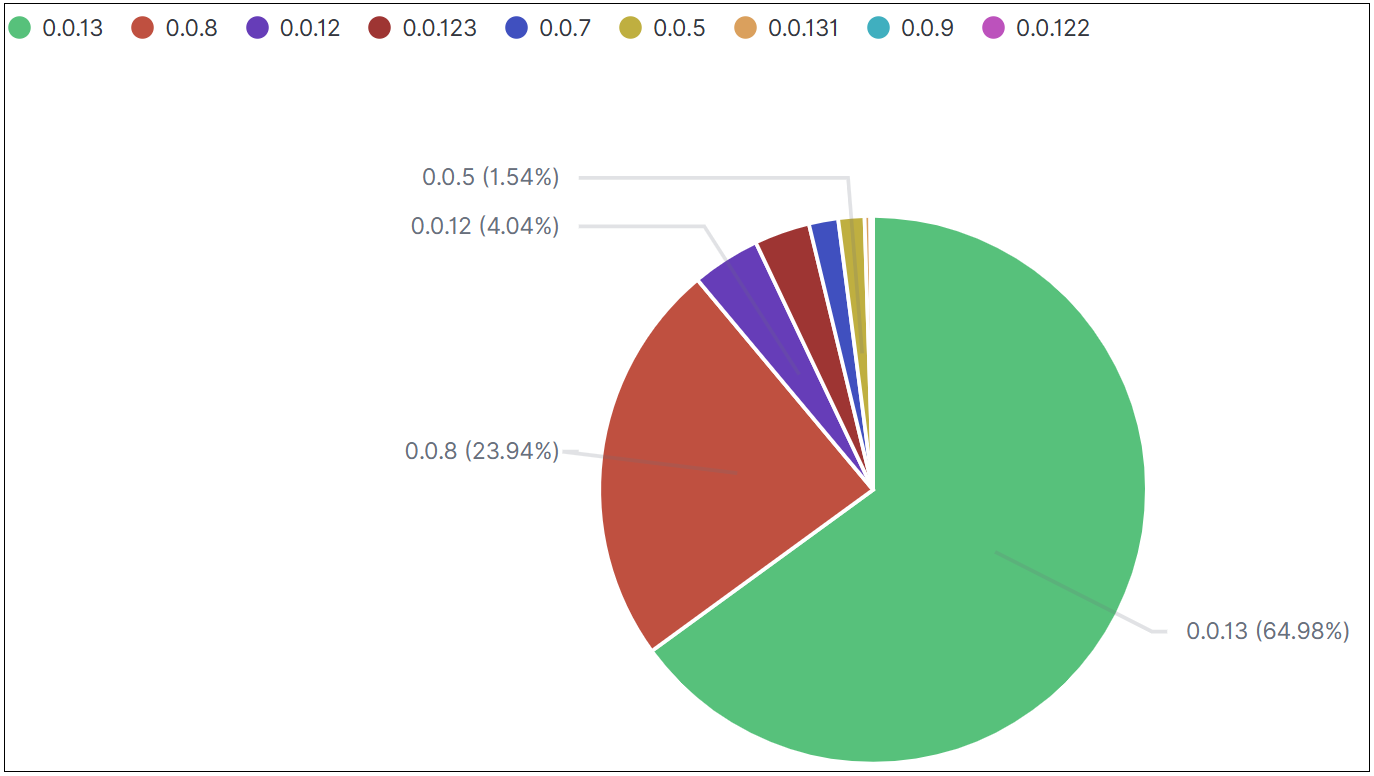

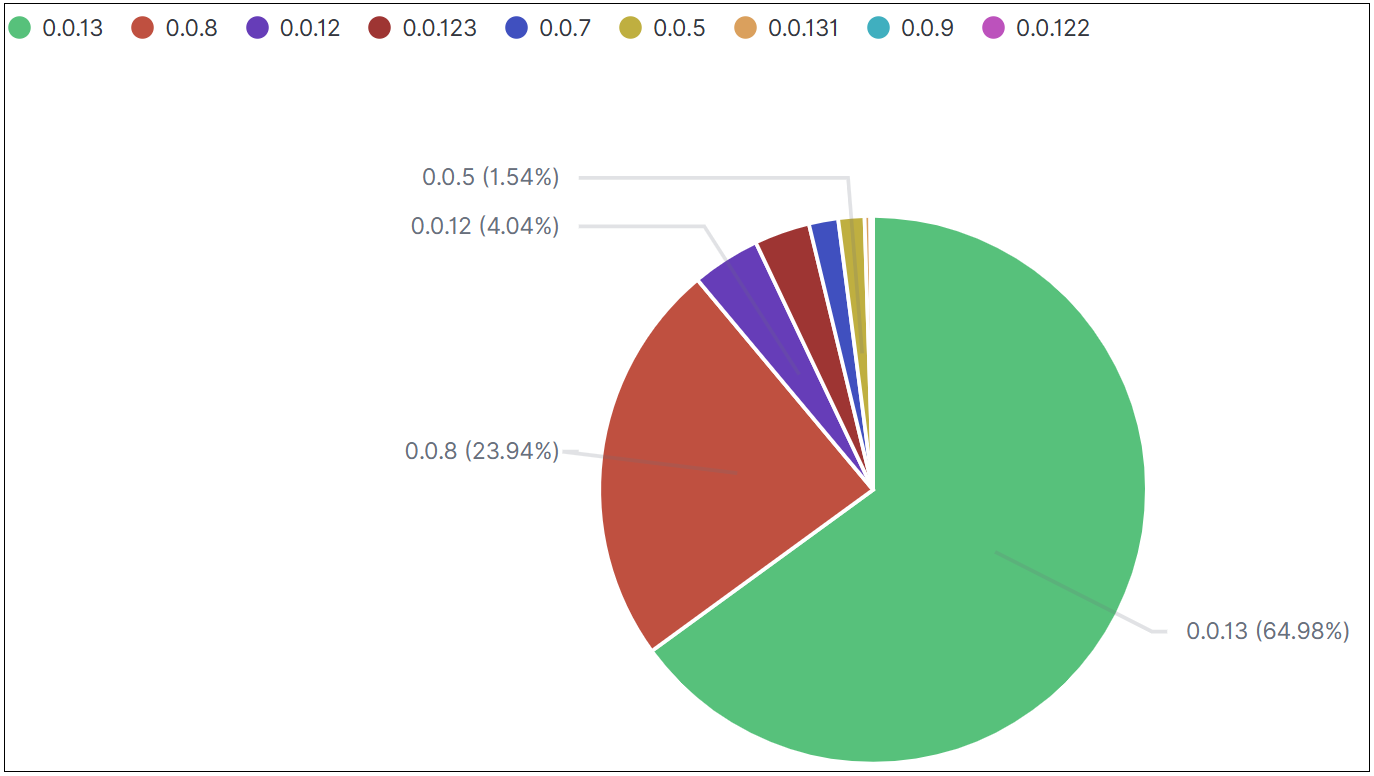

Şu anda 0.0.13 sürümünde olan RPX_Client bileşeni, işlem adını “connect_server” olarak gizler ve tek baytlı XOR şifrelemesini kullanarak şifrelenmiş dosyalarda yapılandırma verilerini korur.

Cihazların güvenliğini ihlal ettikten sonra, sunucuları kontrol etmek için iki bağımsız ağ bağlantısı kurar: biri düğüm kaydı ve trafik proxy’si için 55555 numaralı bağlantı noktasında ve diğeri uzaktan komut yürütme için 55560 numaralı bağlantı noktasında.

Kötü amaçlı yazılım, kontrol sunucusu adreslerini değiştirmek ve kendi kendine yükseltmeler gerçekleştirmek için yerleşik komutlar içerir; bu da operatörlerin ayrıntılı kontrol elde etmesine ve altyapı açığa çıktığında proxy havuzlarını hızla geçirmesine olanak tanır.

İlişkilendirme ve Devam Eden Tehdit Etkinliği

XLab araştırmacıları, bilinen PolarEdge örnekleriyle kodlama stili homolojisi, RPX_Client ve RPX_Server bileşenleri arasındaki işlevsel tamamlayıcılık ve dağıtım etkinliklerini belgeleyen veritabanı kayıtları dahil olmak üzere çok sayıda kanıt akışı aracılığıyla PolarEdge’e yüksek güvenirli bir atıf oluşturdu.

Aralık 2023’te kötü amaçlı komut dosyaları yayan 82.118.22.155 IP adresi, Sekoia tarafından açıklanan komuta ve kontrol sunucularına bağlanan alan adı sistemi kayıtları aracılığıyla PolarEdge altyapısına kesin olarak bağlandı.

Araştırma ayrıca proxy havuz düğümlerini Clash yapılandırma dosyalarına aktaran ve saldırganların ele geçirilen altyapıyı belirli kampanyalar için kullanmasını sağlayan bir API’yi de ortaya çıkardı.

Komut izleme sistemleri, trafiğin çoğunun hedeflenmemiş gibi görünüp QQ, WeChat, Google ve Cloudflare gibi ana hizmetlere akmasına rağmen altyapının saldırganlara etkili bir operasyonel koruma sağladığını gösterdi.

Sunucu günlükleri, dağıtım IP 111.119.223.196’nın hem indirme sunucusu hem de ters kabuk komut ve kontrol düğümü olarak çalıştığını doğruladı.

Araştırmacılar, tek bir güvenlik sağlayıcısının bu tehdit ekosistemine ilişkin tam görünürlük sağlayamayacağını kabul ediyor ve kapsamlı analizin geniş endüstri işbirliği gerektirdiğini vurguluyor.

Sekoia, Censys ve XLab’ın ortak araştırma çabaları, PolarEdge’in operasyonel aktarma kutusu ağını anlamak için bir temel oluşturdu; ancak PolarEdge arka kapı örnekleri ile RPX sistemi arasındaki belirli bağlantılar, daha fazla araştırma gerektiren alanlar olmaya devam ediyor.

Anında Güncellemeler Almak ve GBH’yi Google’da Tercih Edilen Kaynak Olarak Ayarlamak için bizi Google Haberler, LinkedIn ve X’te takip edin.