Hollywood has a long history of depicting hacking in films and television shows, and while these depictions are often exaggerated…

Héctor Guillermo Martínez, Başkan GM Sectec tarafından Alıcılar ve satıcılar temassız, çevrimiçi ve uzaktan ödeme özelliklerini kullanımlarını genişletmeye devam ettikçe,…

Yazan Dr. Yvonne Bernard, CTO, Hornetsecurity Suçlular, kurbanlarını mali kazanç elde etmek için giderek artan bir şekilde sahte e-postalar kullanıyor…

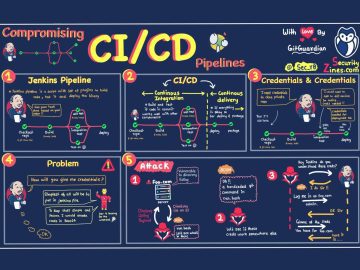

CI/CD ardışık düzenleri, çalışmak için bir dizi izin gerektirir ve çoğu kuruluşta altyapı ve uygulama sırlarını yönetirler. Sonuç olarak, CI/CD…

İşte geçen haftanın en ilginç haberlerinden, makalelerinden, röportajlarından ve videolarından bazılarına genel bir bakış: Artan siber güvenlik baskısı, demiryolu yönetim…

FreeFiltering’in kurucusu Michael Lee Mason tarafından Bireyler, hükümetler veya kuruluşlar tarafından zararlı, uygunsuz veya hassas kabul edilen bilgilerin veya internet…

Popüler geçmiş kontrolü ve doğrulama hizmetleri Instant Checkmate ve TruthFinder, ana şirketleri PeopleConnect tarafından onaylanan bir veri ihlaline maruz kaldı….

ExtraHop, ExtraHop’un SaaS tabanlı ağ algılama ve yanıt (NDR) çözümü Reveal(x) 360’ı yönetilen bir hizmet olarak sunmak için Binary Defense…

Gigamon, Chaim Mazal’ın Güvenlikten Sorumlu Başkan (CSO) olarak atandığını, Gigamon yönetici liderlik ekibine katıldığını ve doğrudan Başkan ve CEO Shane…

Dolandırıcılık Yönetimi ve Siber Suçlar, Fidye Yazılımı 2021’de Düzeltilen Güvenlik Açığı, 300’den Fazla Kuruluşta Yöneticileri Hâlâ Bekliyor Prajeet Nair (@prajeetspeaks)…

New York başsavcılığı, gözetleme araçlarını yasa dışı bir şekilde tanıtmak için 16 şirketi kullanan bir taciz yazılımı geliştiricisine 410.000 $…

Teknik destek dolandırıcıları, bilgisayarınızda ciddi bir sorun, muhtemelen bir virüs olduğuna inanmanızı sağlar. Var olmayan sorunu size teknik destek sunarak…