Acımasız dijital yenilik dalgası, tehdit payıyla birlikte geldi. Yükselen bu tür tehditlerden biri, Ticari E-posta Ele Geçirme (BEC). Yakın tarihli…

Yönetişim ve Risk Yönetimi , Yama Yönetimi , Güvenlik Açığı Değerlendirmesi ve Sızma Testi (VA/PT) En Son Hızlı Güvenlik Yanıtı,…

Bulut yönetimi için VMware Aria Operations for Logs analiz aracındaki CVE-202-20864 olarak bilinen kritik bir güvenlik açığı, artık tehdit aktörlerinin…

Australia Post’un yeni bir dijital, teknoloji ve veri genel müdürü var ve Michael McNamara bu hafta başında Digital Victoria’dan organizasyona…

Yeni gelişmiş kötü amaçlı yazılım, TOITOIN Truva Atı ile LATAM işletmelerini hedef alarak karmaşık katmanları ortaya çıkarır. Tam saldırı, ciddi…

Apple’ın yeni Rapid Security Response (RSR) yamaları, saldırılarda kullanılan ve tamamen yamalı iPhone’ları, Mac’leri ve iPad’leri etkileyen yeni bir sıfır…

Dolandırıcılık Yönetimi ve Siber Suçlar , Yönetişim ve Risk Yönetimi , Gizlilik Üniversite, Sağlık Sistemi, Veri İhlaliyle İlgili Önerilen Toplu…

ABD ve Birleşik Krallık’ta yılda 35 milyon tıbbi tüketiciye hizmet veren devasa bir hastane ve sağlık hizmetleri ağının işletmecisi olan…

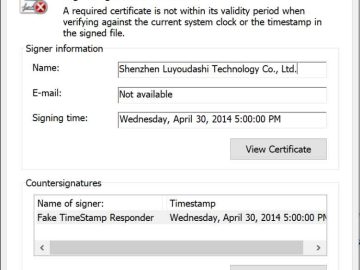

Microsoft, bir Windows ilke boşluğundan yararlanarak, ihlal edilen sistemlerde kötü amaçlı çekirdek modu sürücülerini imzalamak ve yüklemek için ağırlıklı olarak…

Siber tehditler benzeri görülmemiş bir hızla geliştiğinden, kuruluşunuzun saldırıları durdurma, tanımlama ve yanıt verme kapasitesini test etmek çok önemlidir. Red…

Çince konuşan tehdit aktörlerinin, çekirdek modu sürücülerde sahte imzalar oluşturmak için bir Microsoft Windows politika güvenlik açığı kullandıkları görülmüştür. Windows…

Şirketinizin siber güvenlik tasarımındaki potansiyel güvenlik açıklarını bulmanın en iyi yöntemlerinden biri, bir güvenlik açığı değerlendirmesidir. Güvenlik açığı değerlendirmelerini düzenli…