Cynthia Stoddard, Adobe’ye Haziran 2016’da CIO olarak katıldı ve işin geri kalanıyla ortak geliştirme yaklaşımına dayanan bir BT dönüşüm stratejisi…

Bir kuruluşun siber güvenliğe yönelik tutumu, neredeyse bu tür saldırıları önlemek için atılan adımlar kadar önemlidir. Ne olursa olsun, bir…

Cloudera, AWS ile Stratejik İşbirliği Anlaşması (SCA) imzaladığını duyurdu. Bu anlaşma Cloudera’nın AWS ile ilişkisini güçlendiriyor ve AWS’de bulut yerel…

06 Eylül 2023THNSiber Suç / E-posta Güvenliği Daha önce belgelenmemiş bir “kimlik avı imparatorluğu”, son altı yılda Microsoft 365 iş…

Hindistan, bu Eylül ayında ülkenin başkenti Delhi’de yapılacak olan G20 Zirvesi 2023’e hazırlanırken, bilgisayar korsanlarının gözünü bu yüksek profilli etkinliğe…

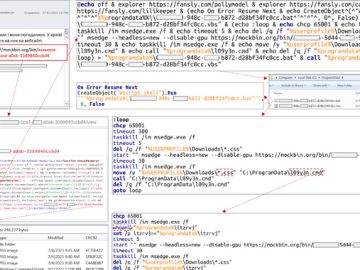

06 Eylül 2023THNSiber Saldırı / Kritik Altyapı Ukrayna Bilgisayar Acil Müdahale Ekibi (CERT-UA) Salı günü yaptığı açıklamada, ülkedeki isimsiz bir…

Blueshell kötü amaçlı yazılımının kullanımı, çeşitli tehdit aktörleri tarafından Kore ve Tayland’da Windows, Linux ve diğer işletim sistemlerini hedef alacak…

Hindistan Siber Gücü (ICF) hacker grubu, Bangladeş, Çin, Pakistan ve Endonezya’yı kapsayan birçok ülkedeki kritik altyapılara bir dizi hassas siber…

Windows’un Dosya Geçmişi hizmetini etkileyen ve tehdit aktörleri tarafından Windows Sisteminde yükseltilmiş ayrıcalıklar elde etmek için kullanılabilen bir Ayrıcalık Artışı…

Son raporlar, MinIO’da bilgilerin ifşa edilmesi ve uzaktan kod yürütülmesiyle ilgili iki güvenlik açığına işaret ediyor ve bunların kavram kanıtları…

Akıllı telefonların hayatımızın ayrılmaz bir parçası haline geldiği günümüz dijital çağında siber tehditler sürekli olarak gelişmektedir. E-posta spam’ı ve kimlik…

OT için MITRE Caldera, açık kaynaklı Caldera platformunun bir uzantısı olarak artık kamuya açık olup, güvenlik ekiplerinin özellikle operasyonel teknolojiye…