Kötü amaçlı yazılım Windows, macOS ve Linux cihazlarını hedefleyebilir. HYAS Enstitüsü araştırmacısı ve siber güvenlik uzmanı Jeff Sims, Endpoint Detection…

Kuruluşlar neden uygulama güvenliği eğitimine entegre ve sürekli bir yaklaşım benimsemelidir? Yazan: Amy Baker, Güvenlik Eğitimi Evanjelisti, Security Journey Yazılım…

Satori’nin Baş Bilim Adamı Ben Herzberg tarafından Dış piyasa verilerine göre 2022 yılında finans sektörü DDoS saldırıları tarafından en çok…

3. Taraf Risk Yönetimi , İhlal Bildirimi , Siber Suçlar Saldırganlar, Fortra’nın Yönetilen Dosya Aktarım Yazılımındaki Zero-Day Güvenlik Açığı’ndan Yararlanıyor…

Theon Technology Danışmanı Dr. Eric Cole tarafından 2018’den bu yana, Avrupa Birliği’nin Genel Veri Koruma Yönetmeliği’ne (GDPR) çok benzeyen, Amerikalılara…

Wendy Taccetta, Kıdemli Başkan Yardımcısı, Verizon Business Küçük ve Orta Ölçekli İşletme Hibrit ve uzaktan çalışma dünyamızdaki değişim ve mobil…

Emotet kötü amaçlı yazılımı artık Microsoft OneNote e-posta ekleri kullanılarak dağıtılıyor ve amacı Microsoft güvenlik kısıtlamalarını aşmak ve daha fazla…

Microsoft, geliştiricilere, uygulamalarını görev çubuğuna, masaüstüne veya Başlat Menüsüne sabitlerken Windows kullanıcılarından otomatik olarak izin isteyecek yeni bir API sağlayacağını…

ISMG’ye kaydolduğunuz için teşekkür ederiz Profilinizi tamamlayın ve güncel kalın Başlık DüzeyiAnalitik/Mimarlık/MühendislikAvukat / Baş Hukuk Müşaviri / Hukuk MüşaviriAVPYönetim KuruluC…

İhlal Bildirimi , Siber Suçlar , Dolandırıcılık Yönetimi ve Siber Suçlar Temsilciler, Nisan 2022’de Kapatılan Forumun Popüler Halefini NY Man’ın…

Hangisi daha tartışmalı Amerikan polisiyle rahatsız edici derecede samimi bir ilişkisi olan popüler bir güvenlik kamerası üreticisinden daha mı? Fidye…

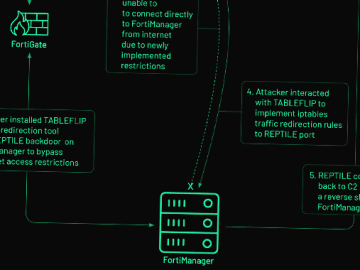

18 Mart 2023Ravie LakshmananAğ Güvenliği / Siber Casusluk Fortinet FortiOS işletim sistemindeki şu anda yamalanmış bir orta güvenlik açığının sıfırıncı…