“Tarayıcıda dosya arşivleyici” adı verilen yeni bir kimlik avı tekniği, bir kurban bir .ZIP alanını ziyaret ettiğinde bir web tarayıcısında…

BT güvenlik topluluğu arasında, kodun kalitesi ile siber güvenlik arasında doğrudan bir ilişki olduğu (bin kod satırı başına kodlama hatalarının…

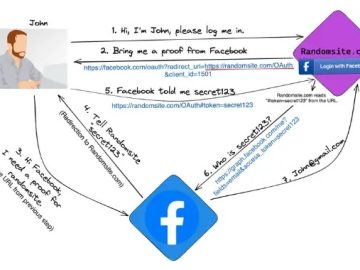

OAuth, çoğu uygulamanın izinler arası bir uygulama erişimi delegasyonu oluşturarak imzalamayı kolaylaştırmak için kullandığı modern kimlik doğrulama mekanizmasıdır. Bununla birlikte,…

Veeam Software tarafından yürütülen yeni bir araştırma, bilgisayar korsanlarının kurbanın talep edilen fidye miktarını kesinlikle ödeyeceğine dair güvence sağladıkları için…

Regula’ya göre, geçen yıl boyunca 5 finans şirketinden 4’ü yabancı belgeleri içeren doğrulama vakalarının sayısında artış yaşadı. Ne yazık ki,…

29 Mayıs 2023Ravie LakshmananTedarik Zinciri / Programlama Python Paket Dizini (PyPI) geçen hafta, resmi üçüncü taraf yazılım deposunda bir proje…

NoName DDoS saldırıları, bir yıldır Ukrayna yanlısı ülkeler için açık ve mevcut bir tehdit olmuştur. Bu kez, Rus yanlısı hacker…

Inmarsat I-8 Jeoloji Avustralya Geoscience Australia ve Toitū Te Whenua Land Information New Zealand, Güney Pasifik bölgesinde küresel konumlandırma doğruluğunu…

Google kısa bir süre önce, hassas verilere erişmek ve diğer bulut hizmetlerini ihlal etmek için kullanılmış olabilecek kritik bir Cloud…

Günümüzün dijital ortamında, siber güvenlik hem bireyler hem de kuruluşlar için kritik bir endişe haline geldi. Hevesli siber güvenlik araştırmacıları…

Wasabi’ye göre medya ve eğlence (M&E) şirketleri, güvenlik önlemlerini yükseltme çabalarında hızla bulut depolamaya yöneliyor. Anket bulguları, izleme ve değerlendirme…

Google Cloud Platform’un veritabanı hizmetindeki artık yama uygulanmış bir yanlış yapılandırma, bir saldırganın diğer hizmetleri tehlikeye atmak için ayrıcalıklarını artırma…