Fortinet, FortiPAM ve FortiSwitchManager ürünlerini etkileyen, saldırganların kaba kuvvet saldırıları yoluyla kimlik doğrulama mekanizmalarını atlamasına olanak verebilecek kritik bir güvenlik…

Barracuda Networks, yapay zeka destekli BarracudaONE platformundaki geliştirmeleri açıkladı. E-posta tehditlerine yönelik toplu iyileştirme, otomatik faturalandırma ve faturalandırma için PSA…

Adobe, ürün portföyünde 35’ten fazla güvenlik açığını gideren bir dizi güvenlik güncellemesi yayınladı. Bu güncellemeler, Adobe Connect, Adobe Commerce, Magento…

Dynatrace, remiec tarafından gönderilen bir hatayı açıkladı: https://hackerone.com/reports/3313408 – Ödül: 750 $ Source link

Microsoft, Windows işletim sistemleriyle birlikte gelen Agere Modem sürücüsündeki iki kritik sıfır gün güvenlik açığını açıkladı ve ayrıcalıkları yükseltmek için…

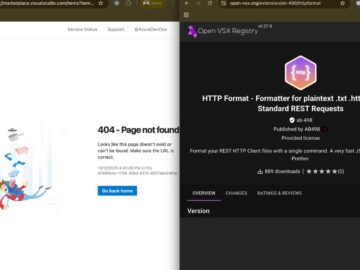

Gelişmiş Tehdit Aktörü, Kod Çalan ve Kripto Para Madenciliği Yapan Truva Atı Uzantıları Aracılığıyla 17.000’den Fazla Geliştiricinin Güvenliğini Ele Geçiriyor….

Aura’nın yeni araçları tüketicilerin kişisel bilgilerinin kontrolünü çevrimiçi olarak geri almalarına yardımcı oluyor. Yeni yetenekler, kişisel ayrıntıların Google arama sonuçlarından…

GhostBat RAT kampanyası, kötü amaçlı Android yazılımlarını dağıtmak için çeşitli enfeksiyon vektörlerinden (WhatsApp, kısaltılmış URL’li SMS, GitHub tarafından barındırılan APK’lar…

BigID, yapılandırılmış, yapılandırılmamış, şirket içi, bulut, iş uygulamaları ve yapay zeka çerçeveleri gibi çok çeşitli veri kaynakları genelinde kurumsal veri…

15 Ekim 2025Ravie LakshmananGüvenlik Açığı / Sunucu Güvenliği Siber güvenlik araştırmacıları, ICT Innovations’ın otomatik arama yazılımı ICTBroadcast’i etkileyen kritik bir…

Ulusal Siber Güvenlik Merkezi (NCSC), Çin bağlantılı bilgisayar korsanlığı gruplarının İngiltere’ye yönelik artan sayıda siber saldırıdan sorumlu olduğunu doğruladı. NCSC’nin…

Microsoft, Internet Information Services (IIS) platformunda, web barındırma için Windows sunucularına güvenen kuruluşlar için risk oluşturan kritik bir uzaktan kod…