Socket’in Tehdit Araştırma Ekibi, NuGet paket kaydı aracılığıyla kripto para birimi geliştiricilerini hedef alan karmaşık bir tedarik zinciri saldırısını ortaya çıkardı.

Özel anahtarlar ve anımsatıcılar da dahil olmak üzere hassas cüzdan verilerini sızdıran kötü amaçlı paketler, paket kayıt defteri güvenlik uygulamalarındaki kritik bir güvenlik açığını vurguluyor.

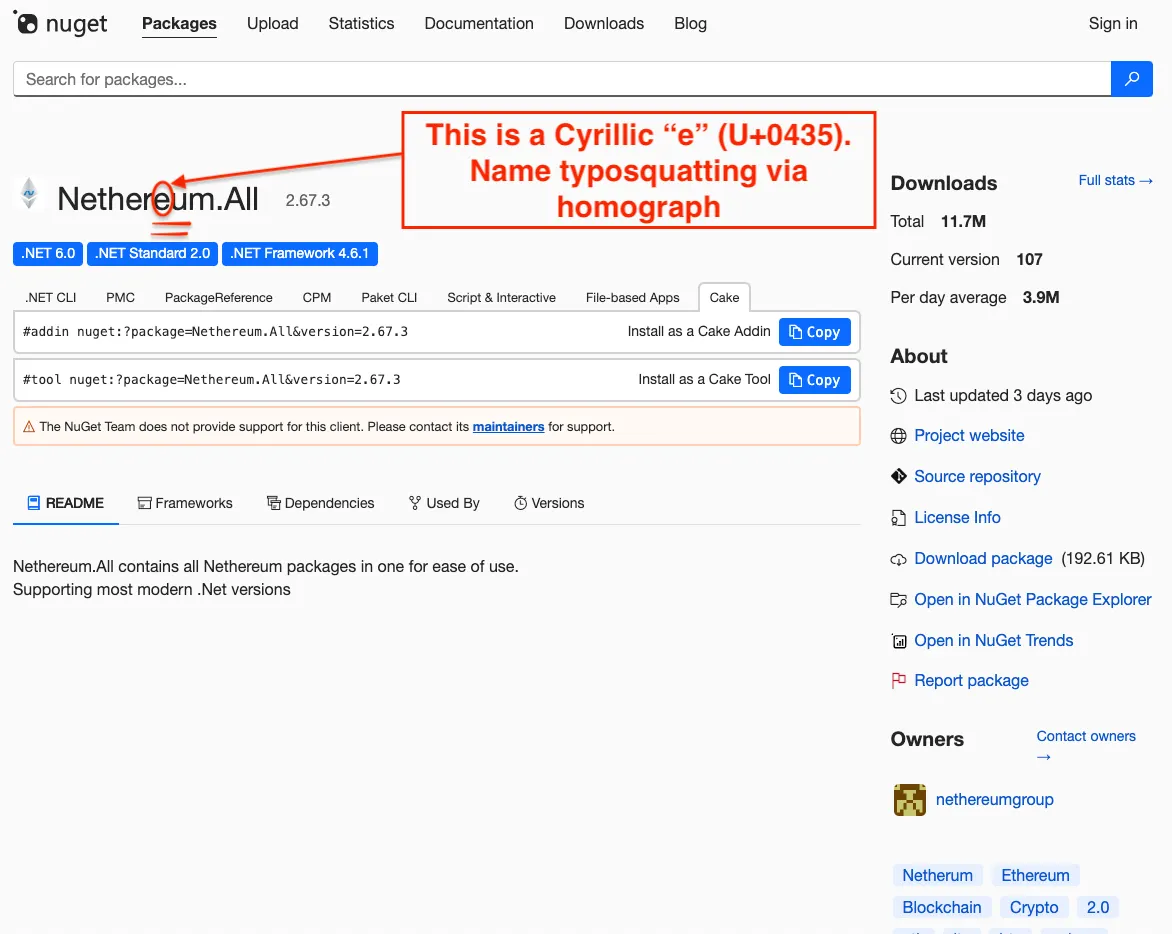

Saldırı, ilk bakışta meşru Nethereum kütüphanesiyle aynı görünen Netherеum.All adlı bir pakete odaklanıyor.

Kritik fark tek bir karakterde yatıyor: Paket adında Latince “e” yerine Kiril “e” (U+0435) bulunuyor, bu da onu gelişigüzel bakıldığında orijinalinden neredeyse ayırt edilemez kılıyor.

Bu homoglif saldırısı, diğer paket kayıtlarının çoğundan farklı olarak tanımlayıcıları ASCII karakterleriyle sınırlamayan NuGet’in izin veren Unicode adlandırma kurallarından yararlandı.

Saldırganlar, geliştiricileri tehlikeye atılmış kod yüklemeleri konusunda kandırmak için homoglif yazım hatası adı verilen bir teknik kullanarak, Ethereum geliştirme için standart .NET kitaplığı olan Nethereum’u taklit eden kötü amaçlı paketler yayınladı.

Npm, PyPI, Maven Central ve diğer büyük kayıt merkezleri yalnızca ASCII’ye yönelik katı adlandırma kurallarını uygulasa da NuGet’in bu tür kısıtlamalara sahip olmaması, geliştiricileri karakter değiştirme saldırılarına karşı savunmasız bırakıyor.

Nethereum’un on milyonlarca NuGet indirmesi ve kapsamlı aşağı akış bağımlılıklarıyla yaygın olarak benimsenmesi, geliştirici ortamlarını ve CI/CD işlem hatlarını tehlikeye atmak isteyen saldırganlar için onu çekici bir hedef haline getirdi.

Kötü amaçlı paket ilk olarak 16 Ekim 2025’te yayınlandı ve Socket’in araştırma ekibi bunu 18 Ekim 2025’te NuGet’e bildirdi.

NuGet, paketi kaldırarak ve ilgili yayıncı hesabını (nethereumgroup) 20 Ekim 2025’te askıya alarak hızlı bir şekilde yanıt verdi. Ancak, yayınlama ile yayından kaldırma arasındaki dört günlük süre, potansiyel güvenlik ihlali için yeterli süre sağladı.

Şişirilmiş İndirmeler Yoluyla Üretilmiş Güvenilirlik

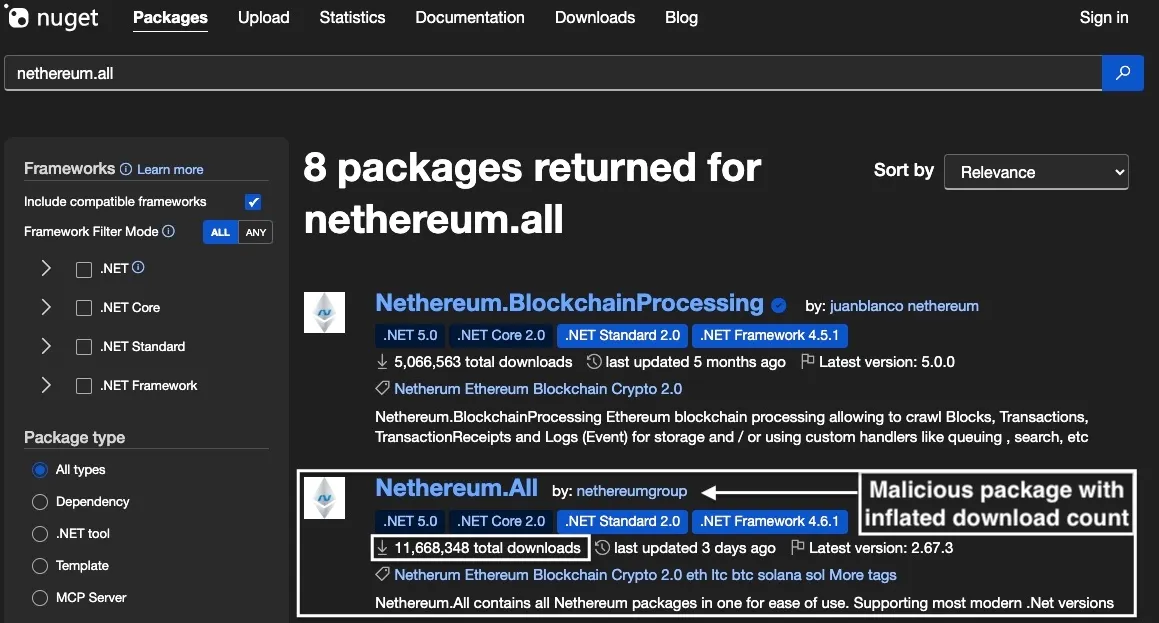

Saldırganlar ikinci bir aldatma stratejisi kullandı: Kötü amaçlı paketin meşru ve popüler görünmesini sağlamak için indirme sayılarını yapay olarak artırmak.

Netherеum.All yayınlandıktan sonraki birkaç gün içinde toplam 11,6 milyon indirme işlemi gerçekleştirdi; bu, mevcut kullanıcı tabanı olmayan yeni bir paket için inanılmaz derecede yüksek bir rakam.

Araştırmacılar bunu, birden fazla paket sürümü arasında geçiş yapan, IP adreslerini döndüren ve kullanıcı aracılarını CDN önbelleğe almayı atlayacak şekilde yönlendiren otomatik indirme enflasyon komut dosyalarına bağlıyor.

Netherеum.All toplam 11,6 milyon indirmeyle.Bu yapay popülerlik artışı, arama sıralama algoritmalarını önemli ölçüde etkileyerek pakete sahte güvenilirlik kazandırıyor ve Nethereum’u arayan geliştiricilerin önce kötü amaçlı sürümle karşılaşma olasılığını artırıyor.

Temel kötü amaçlı işlevsellik, çalışma zamanına kadar komut ve kontrol uç noktasını gizlemek için XOR şifrelemesini kullanan EIP70221TransactionService.Shuffle adlı bir yöntemde bulunuyor.

Kötü amaçlı yazılım, gerçek C2 uç noktasını ortaya çıkarmak için 44 baytlık konum tabanlı bir XOR maskesi kullanarak sabit kodlanmış bir tohum dizisinin kodunu çözer: solananetworkinstance[.]bilgi/api/yıl.

Kod çağrıldığında, arayan tarafından sağlanan hassas verileri (potansiyel olarak anımsatıcılar, özel anahtarlar, anahtar deposu JSON dosyaları veya imzalı işlem verileri dahil) taşıyan “mesaj” adlı bir form alanı içeren bir HTTPS POST isteği gönderir.

Saldırının karmaşıklığı gizliliğinde yatıyor. Kötü amaçlı paket, orijinal Nethereum kitaplıklarına (Nethereum.Hex, Nethereum.Signer, Nethereum.Util ve Nethereum.RPC) meşru referanslar içerir ve virüslü uygulamaların normal şekilde derlenmesini ve beklendiği gibi çalışmasını sağlar.

Shuffle yöntemi yalnızca bir geliştirici, geliştiricilerin güvendiği rutin şifreleme işlemleri sırasında işlem yardımcılarını veya hesap başlatma işlevlerini çağırdığında yürütülür.

Geliştirici açısından bakıldığında, hassas cüzdan verileri saldırganın kontrolündeki sunuculara sessizce sızarken uygulama mükemmel çalışıyor.

Kalıcı Saldırılardan Oluşan Bir Model

Bu kampanya, NuGet’in Ethereum ekosistemine yönelik koordineli bir saldırının ikinci yinelemesini temsil ediyor. Araştırmacılar Netherеum.All’i, aynı sızma tekniklerini kullanan ve aynı kötü amaçlı yazılım kod tabanını paylaşan NethereumNet adlı daha eski bir yazım hatasıyla ilişkilendirdi.

Her iki paket de aynı tehdit aktörü tarafından farklı NuGet takma adları (nethereumgroup ve NethereumCsharp) kullanılarak yayınlandı; bu, bireysel kaldırma işlemlerine rağmen kalıcılığı korumaya yönelik kasıtlı bir stratejiye işaret ediyor.

NethereumNet bu soruşturmadan önce zaten kaldırılmıştı, ancak aktörün küçük değişikliklerle hızlı bir şekilde yeniden konuşlandırma yeteneği, kripto para birimi geliştiricilerini tehlikeye atma konusunda devam eden kararlılığı gösteriyor.

Kötü amaçlı paketlerden herhangi birini yükleyen geliştiriciler, cüzdan operasyonları tarafından ele alınan tüm sırların ele geçirildiğini varsaymalı ve özel anahtarları, anımsatıcıları ve anahtar deposu şifrelerini derhal değiştirmelidir.

Kuruluşlar, yayıncı kimlik doğrulaması, birleştirme öncesi bağımlılık taraması ve şüpheli ağ etkinliğine yönelik anormallik tespiti dahil olmak üzere daha sıkı bağımlılık hijyeni uygulamaları uygulamalıdır.

Kayıt defteri yöneticileri, homoglif saldırı vektörlerini ortadan kaldırmak için yalnızca ASCII adlandırma kurallarını benimsemeyi düşünmeli; geliştiriciler ise paketler üretim ortamlarına ulaşmadan önce homoglifleri, olağandışı indirme modellerini ve şüpheli çalışma zamanı davranışlarını algılayan güvenlik araçlarından yararlanmalıdır.

Anında Güncellemeler Almak ve GBH’yi Google’da Tercih Edilen Kaynak Olarak Ayarlamak için bizi Google Haberler, LinkedIn ve X’te takip edin.